电子取证之服务器取证,本人第一次从pc取证到服务器,这里有一套例题分享给大家,所有解析我都尽可能全面具体,希望与各位同仁一起学习。(二次修改)

话不多说,先上链接,这个包含一个2G的服务器镜像和题目,原题是弘连公司的,致谢,此处纯粹分享解法供大家学习。

第二次做题目,发现宝塔新版已经不支持,所以题目意义减少,还是欢迎手搓与小白来看看

链接: https://pan.baidu.com/s/1p8T7Fez_VlnSqdzvptARRw?pwd=ybww 提取码: ybww 复制这段内容后打开百度网盘手机App,操作更方便哦

--来自百度网盘超级会员v2的分享

链接: 百度网盘 请输入提取码 提取码: ybww

发两遍以防万一。

建议先自己做一下,我每道题都会尽我可能的解析。

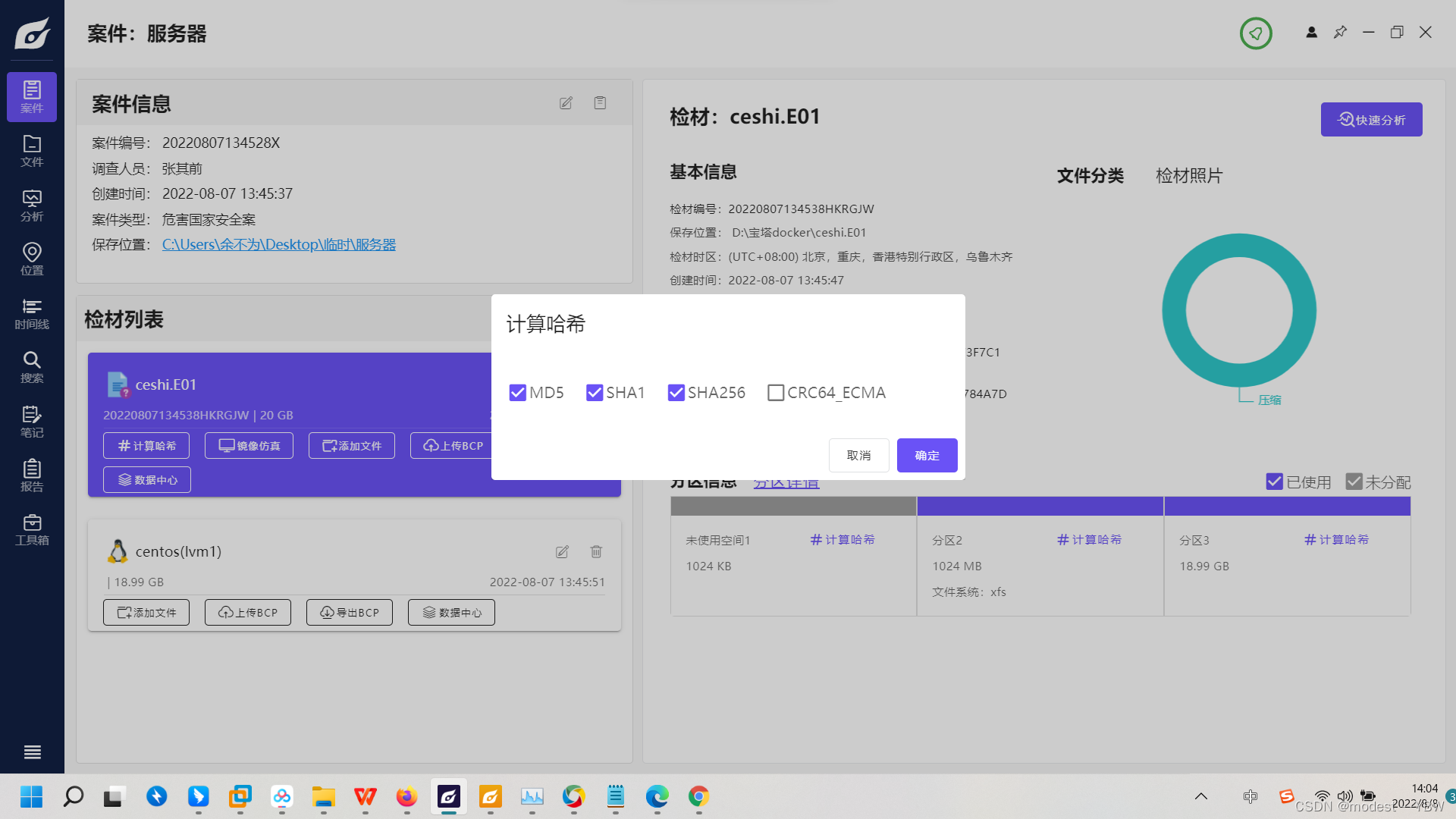

1:请计算该检材源盘的SHA256哈希值。(5分)

此处我用了弘连的火眼,跑一下就出来了。

此处也可尝试用hashCalc,但是由于文件太大,没办法,而且之后可能会用到,所以火眼,如果没有火眼,美亚的取证大师也是可以的,这个偏pc的取证小白比较熟练。

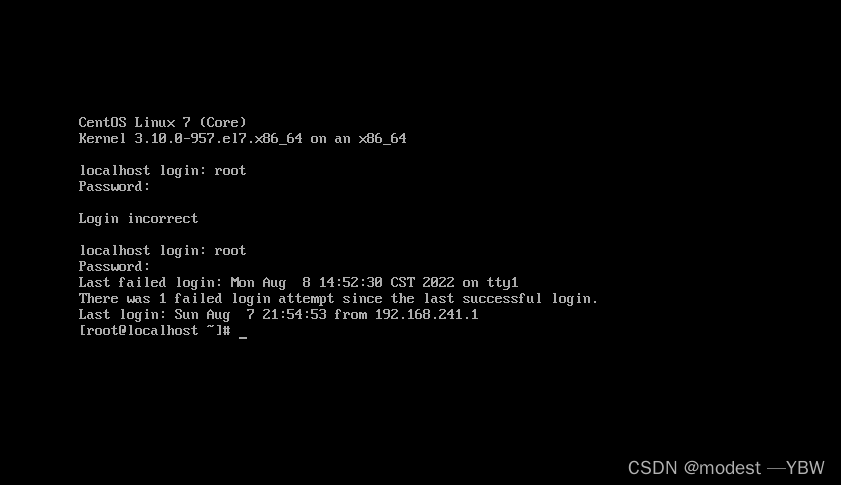

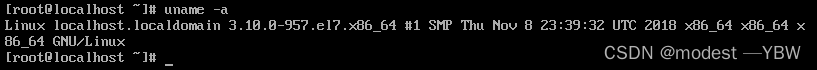

2:该服务器的内核版本。(5分)

方法很多,此处常规就是建虚拟机查看,不得不说弘连的火眼仿真很好,建虚拟机很方便

都不用关注密码问题,win也不用老毛桃绕过什么,如果没有,那就vm怎么老老实实建一个,结果应该是一样的,但是也可能设计的绕密问题,就会比较麻烦。

输入账号密码成功登录

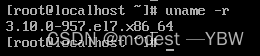

这里要区分命令,a和r,并不是都可以的,一个是看系统内核,一个是查看系统信息

内核版本命令uname -r

得到答案uname -a也可以

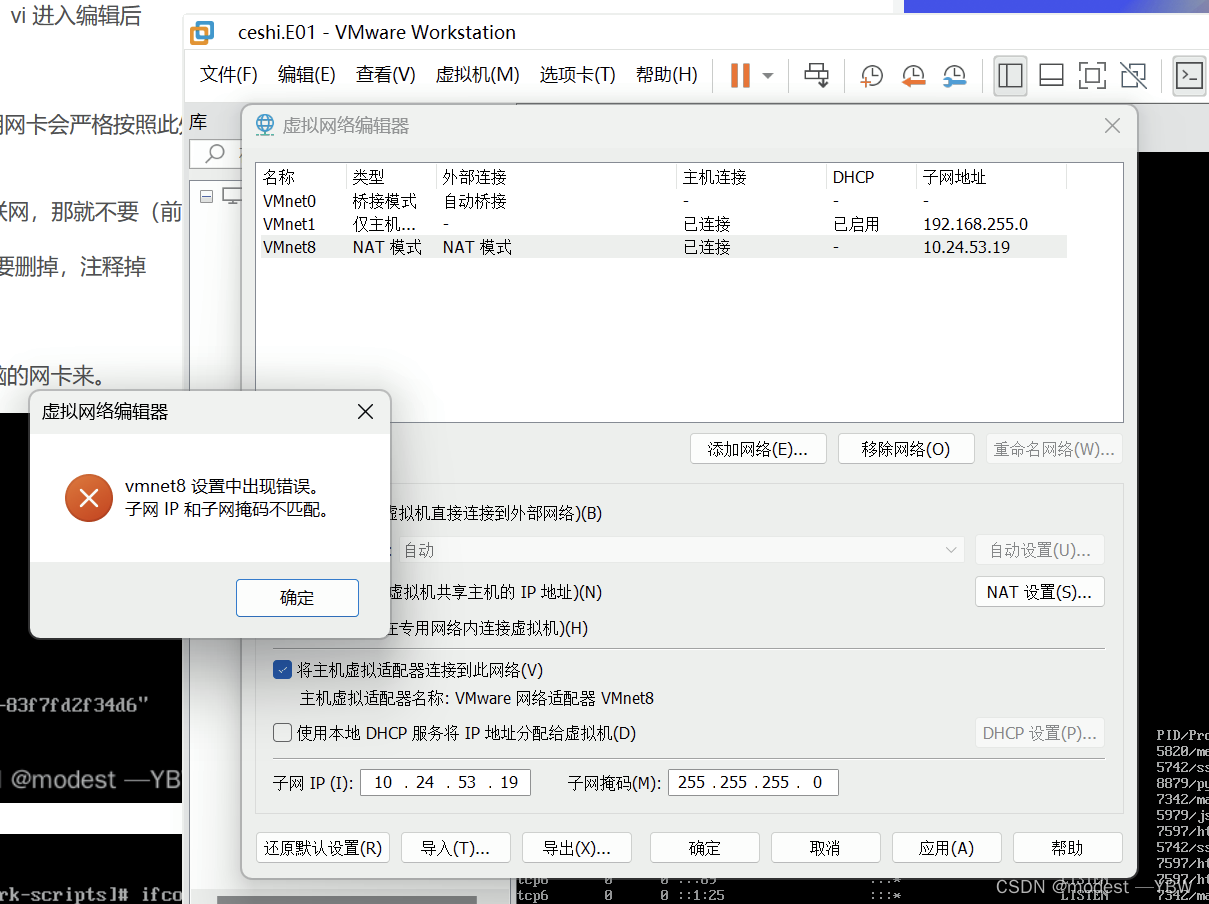

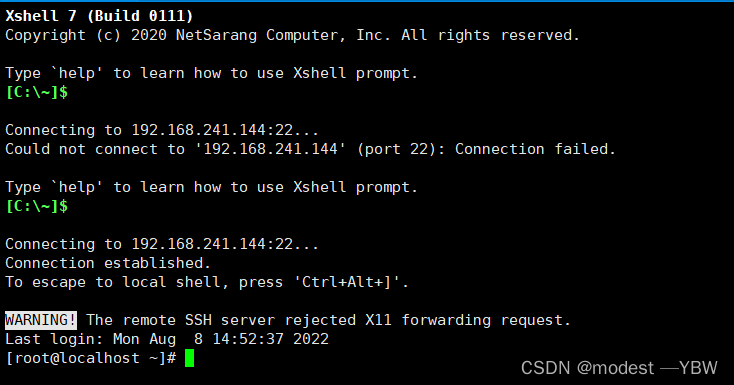

然后再涉及到连xshell的时候,我本来想改本地的虚拟网络适配器,但是发现问题

就是原来主机的ip和网关是错误的,所以这题只有改DHCP,因为直接配置也没什么意义了

所以我们只能修改一手dhcp

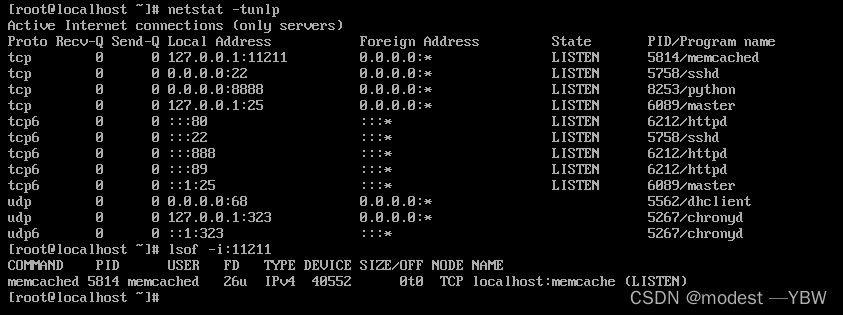

3:请找出该服务器中监听端口11211对应的服务是。(5分

两命令均可

netstat -tunlp 查看所有进程

lsof -i:11211查看特定进程具体信息

查看一下是内存缓存进程

通过嫌疑人操作命令发现其曾经有删除过一个文件是(5分)

我的做法是直接查看历史命令history

有rm就是删除的命令

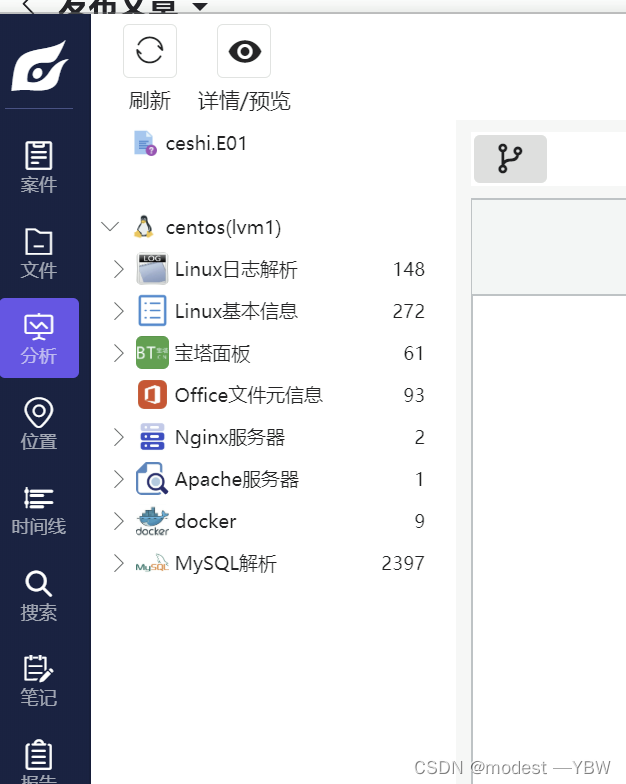

5:请找出服务器中使用何种工具管理网站(5分)

我第二次编辑就手搓一点

建议winscp看结构,手搓是我比较喜欢的方法,其实这里就可以看出宝塔,然后看文件

看history就知道干了什么bt

然后还发现了一定的线索

下面是我第一次写博客的解析,很简单,视角很幼稚。

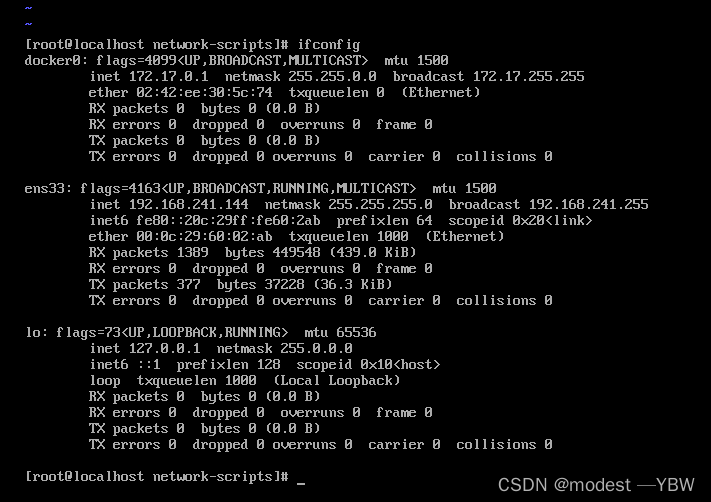

首先ifconfig查看网络链接情况,看到3个,docker是容器,ens33是主机,lo是本机(此处做题人的ens33的ip地址和我的不一样)这张图是修改完成的。

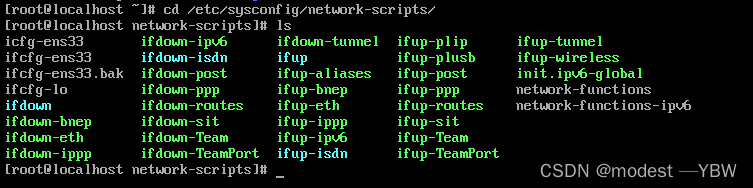

第一步进入网卡的界面 cd /etc/sysconfig/network-scripts/

ls看内容,可以找到icfg-ens33 和ifcfg-ens33 这个我建议两个都试一下,发现一个空白的,一个可以编辑。

然后输入尝试后发现真实网卡在意ifcfg-ens33,vi 进入编辑后

我解释一下

BOOTPROTO那个如果后面是steady就说明网卡会严格按照此处ip进行访问,为了让我们可以连接上,一般都是吧bootroto后改成dhcp

IPADDR代表了原有ip地址,此处既然让他联网,那就不要(前面加#)

GATEWAY代表了,我也不知道,但是就是要删掉,注释掉

就留下netmask,然后保存关闭。

此处更改的意义就在于让虚拟机服务器跟着电脑的网卡来。

然后就会出现下图

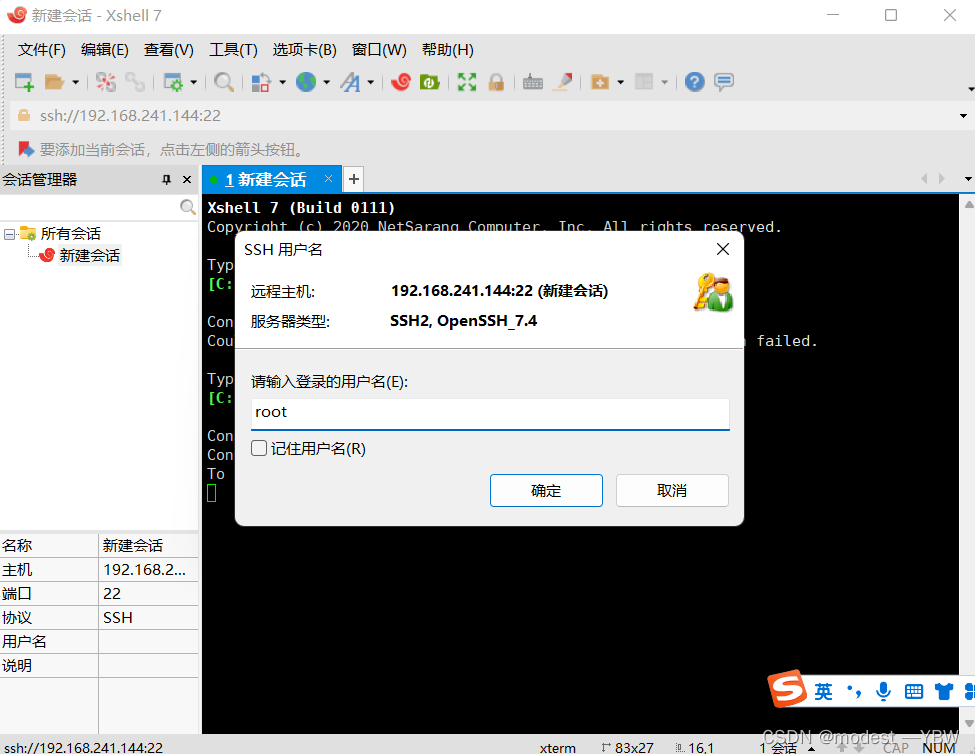

然后我们就可以用xshell连接

一开始不显示登录界面,去点击左侧新建会话,然后就登录

root

123456

如下界面,就显示登录成功,xshell远程连接成功。

方便度会大大提升,说了这么多,都忘了问题了,如下:

请找出服务器中使用何种工具管理网站?

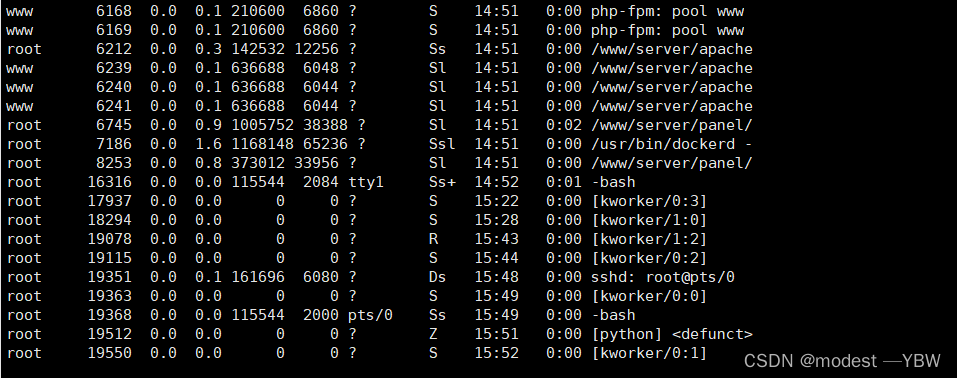

我这里建议使用进程去判断,会比较准确。

查看所有进程 ps aux

发现部分可疑目标,www/sever apache

根据经验判断,,结合history,使用了容器,docker,更加可以倾向于此处是宝塔

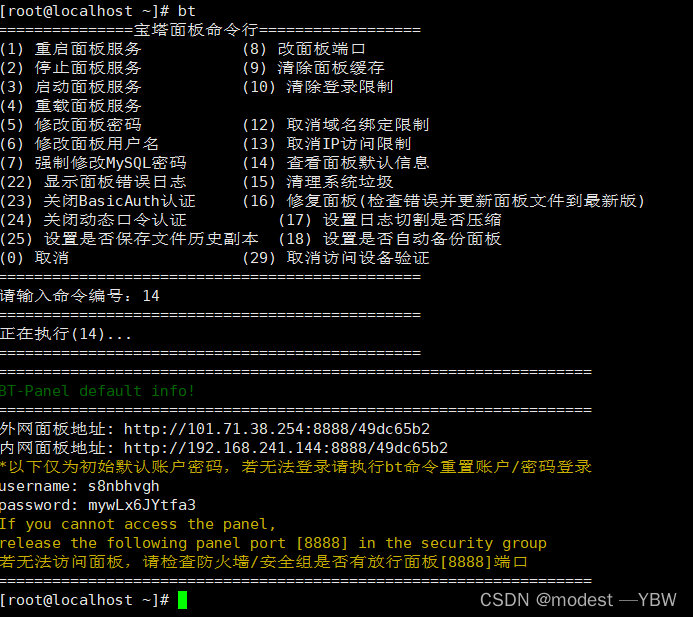

输入bt验证,发现确实是

请找出该工具绑定的手机号是(5分)

思路是登录宝塔,所以先要修改密码,不然进不去

然后查看网址

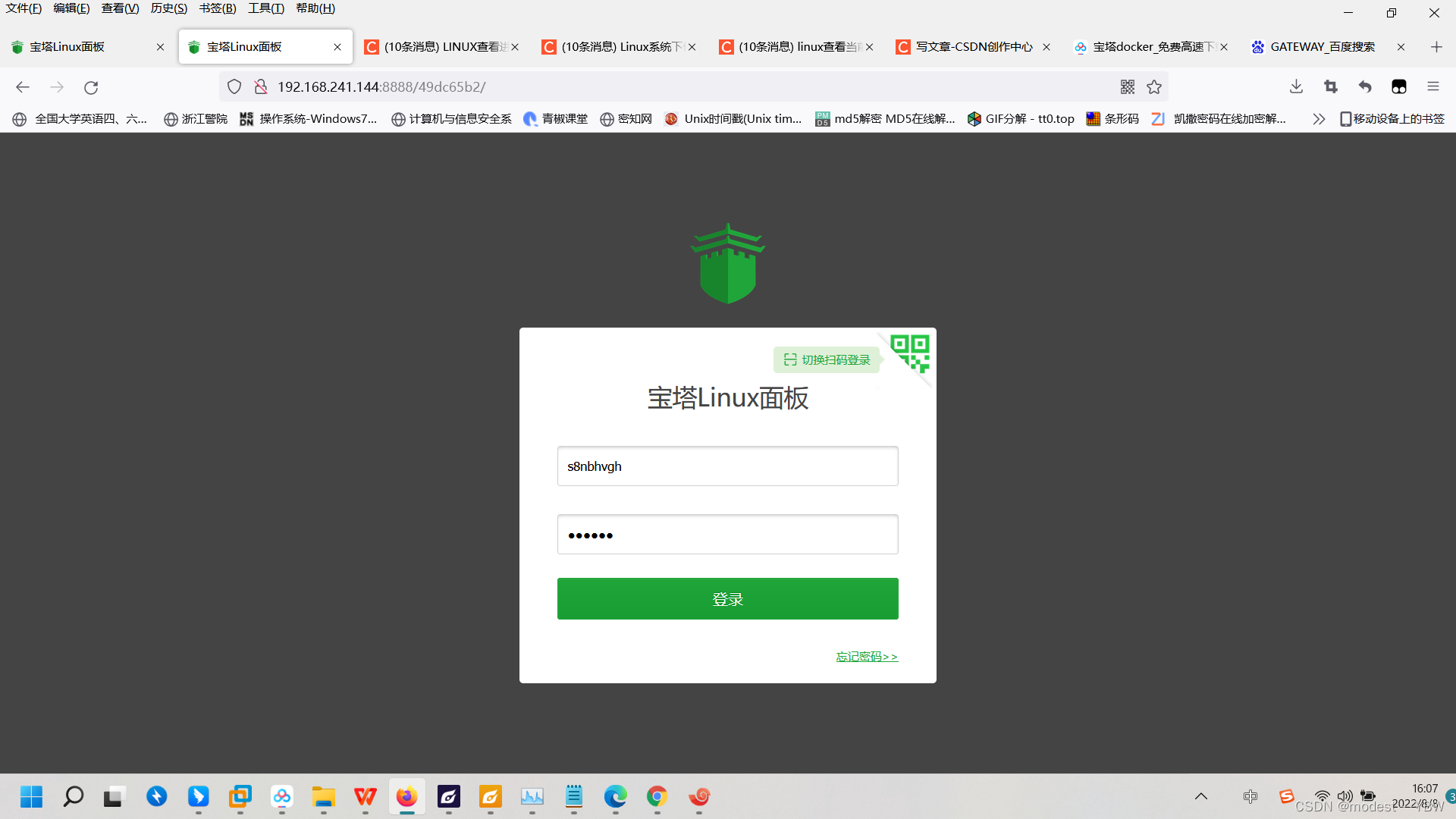

复制粘贴器内网网址,然后安装账号密码输入,即可进入宝塔面板。

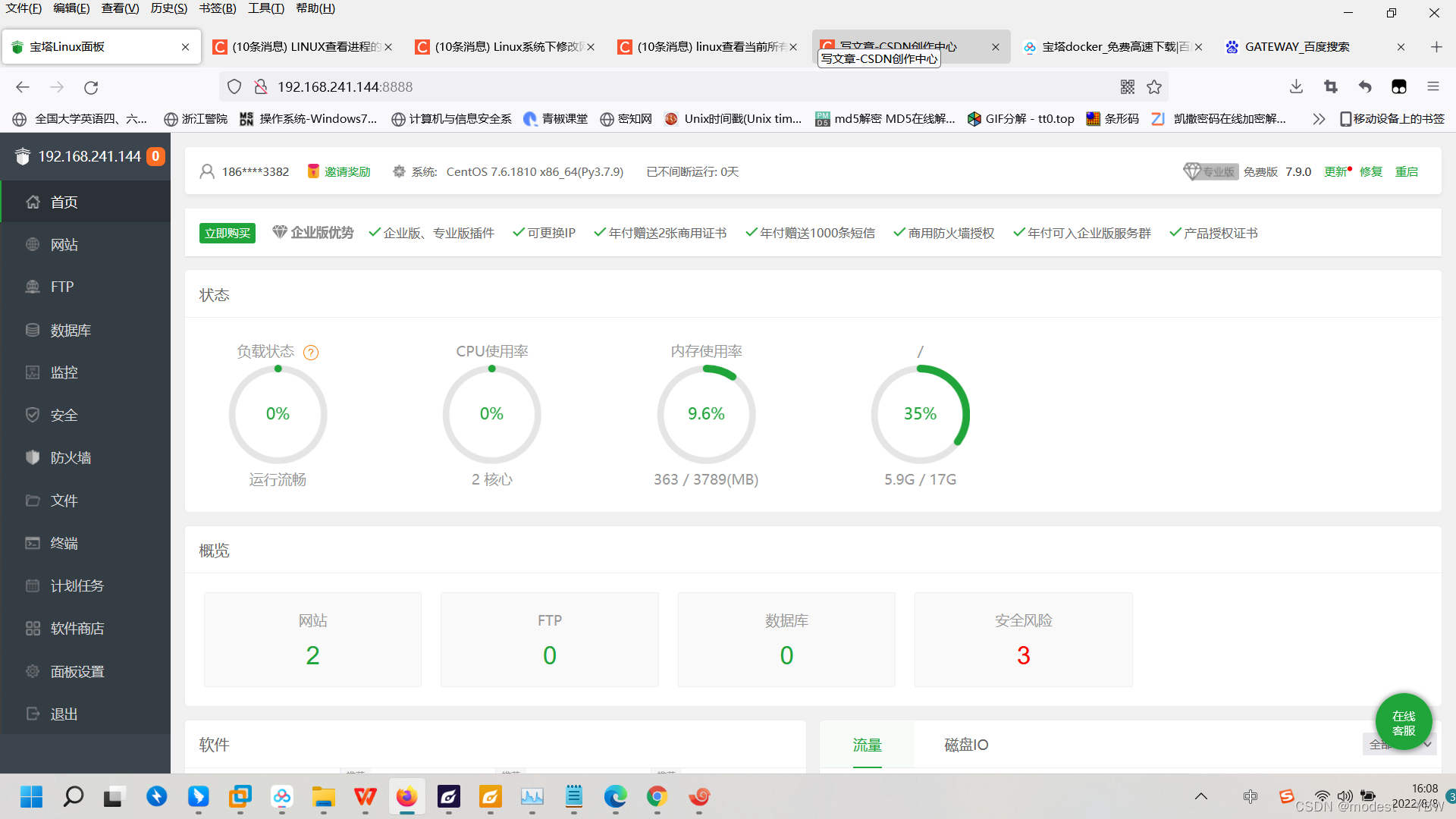

登录看到如下界面

火眼本身就可以看到

发现看来看去找不到,186后面四个没有了,可能是宝塔对其有一个保护这里用到网探工具

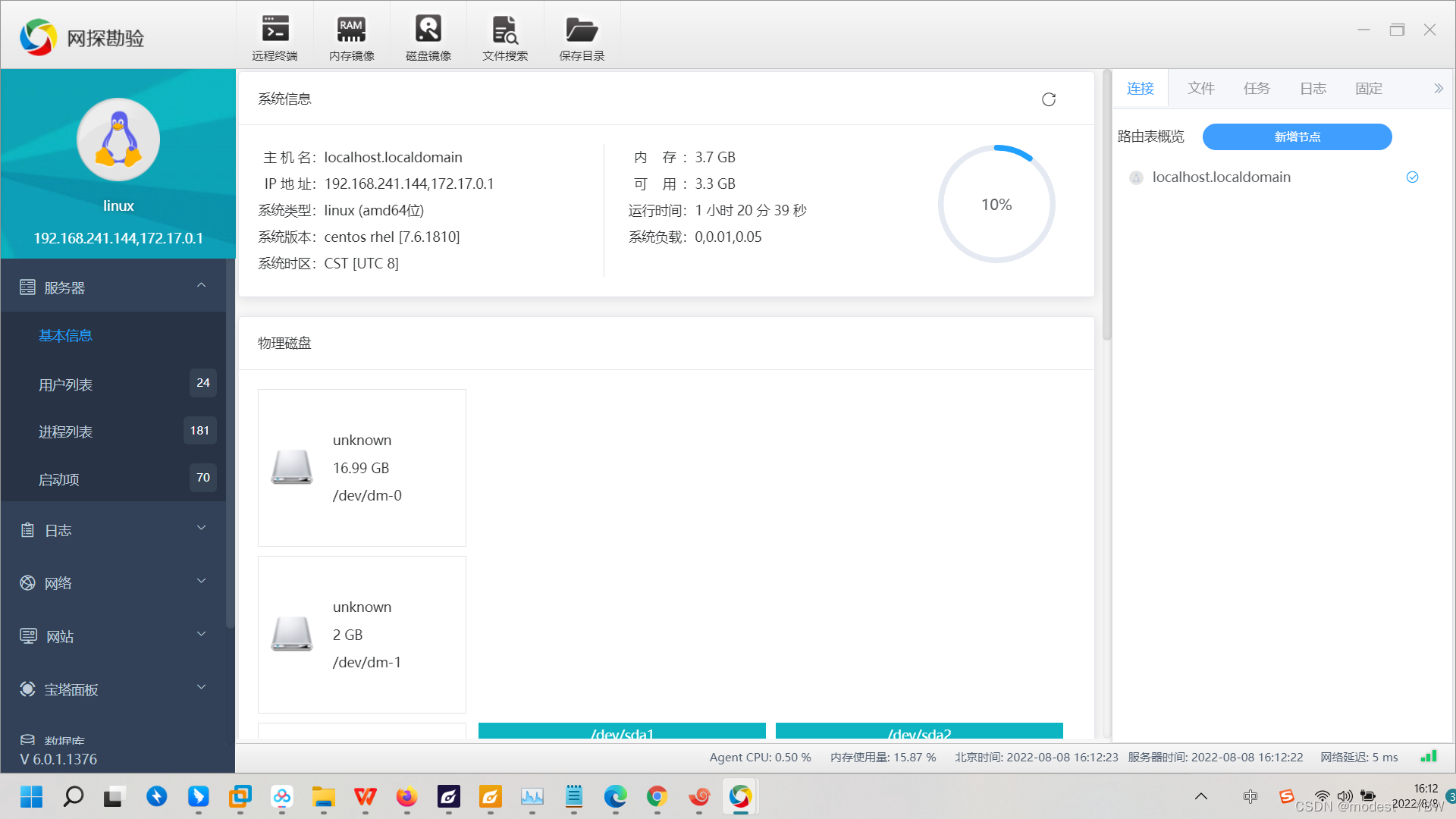

连接完了就下一步

(发现还是取证工具猛多了)

终于在用户信息处找到

QAQ不得不说,真的难找!

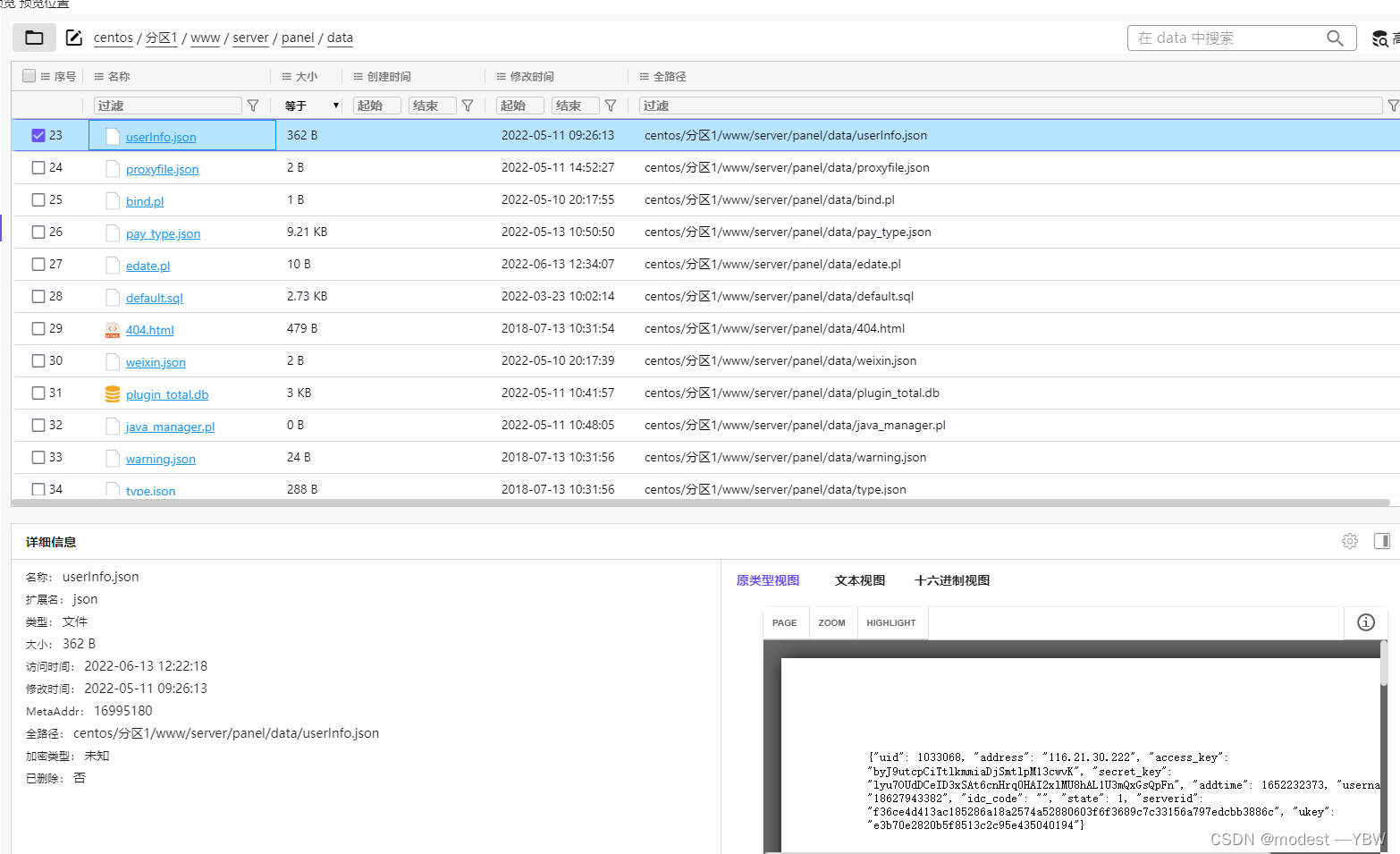

然后我们从文件结构角度出发看一下,理论是这电话号码是存放在某一个文件夹下的

www/sercer/panel/data目录下的userinfo.json就是存放宝塔面板登录信息的

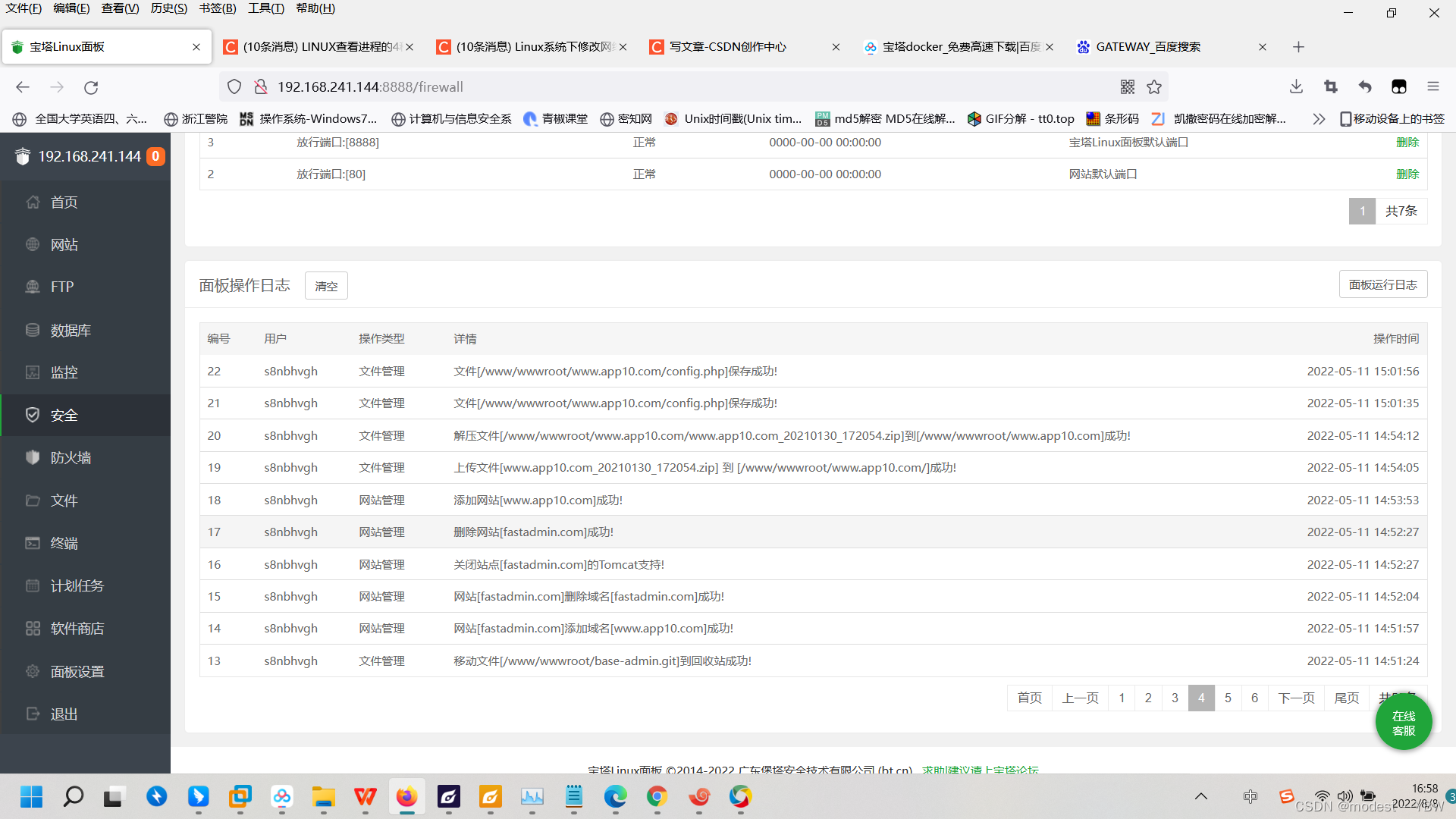

请找出其管理的网站域名共有多少个。(5分)

第二次做:宝塔坏掉了,应该是新版不支持了,只能手搓

这里要区分一个事情,网站不等于域名,就是说一个网站可以有多个域名

所以宝塔面板看到了两个网站,实际上是三个域名,小心机了

8:请找出服务器曾经删除的一个网站,其域名是(5分)

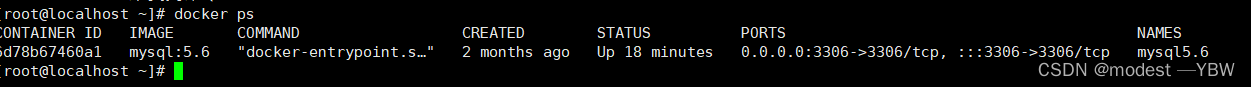

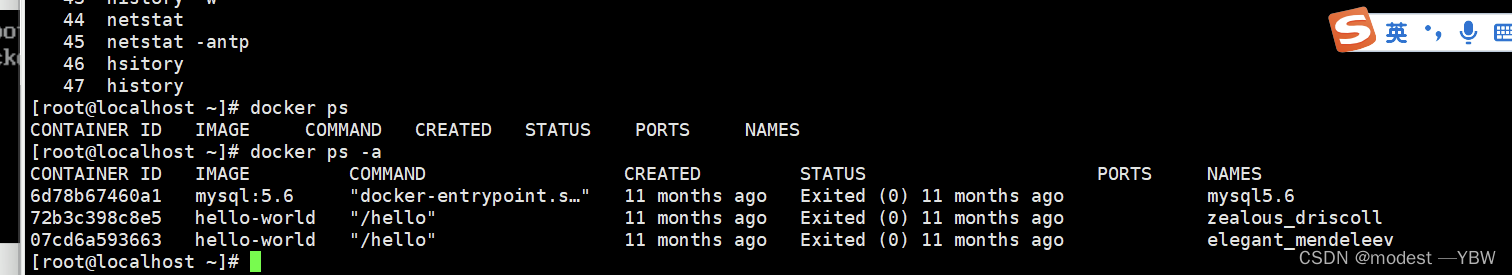

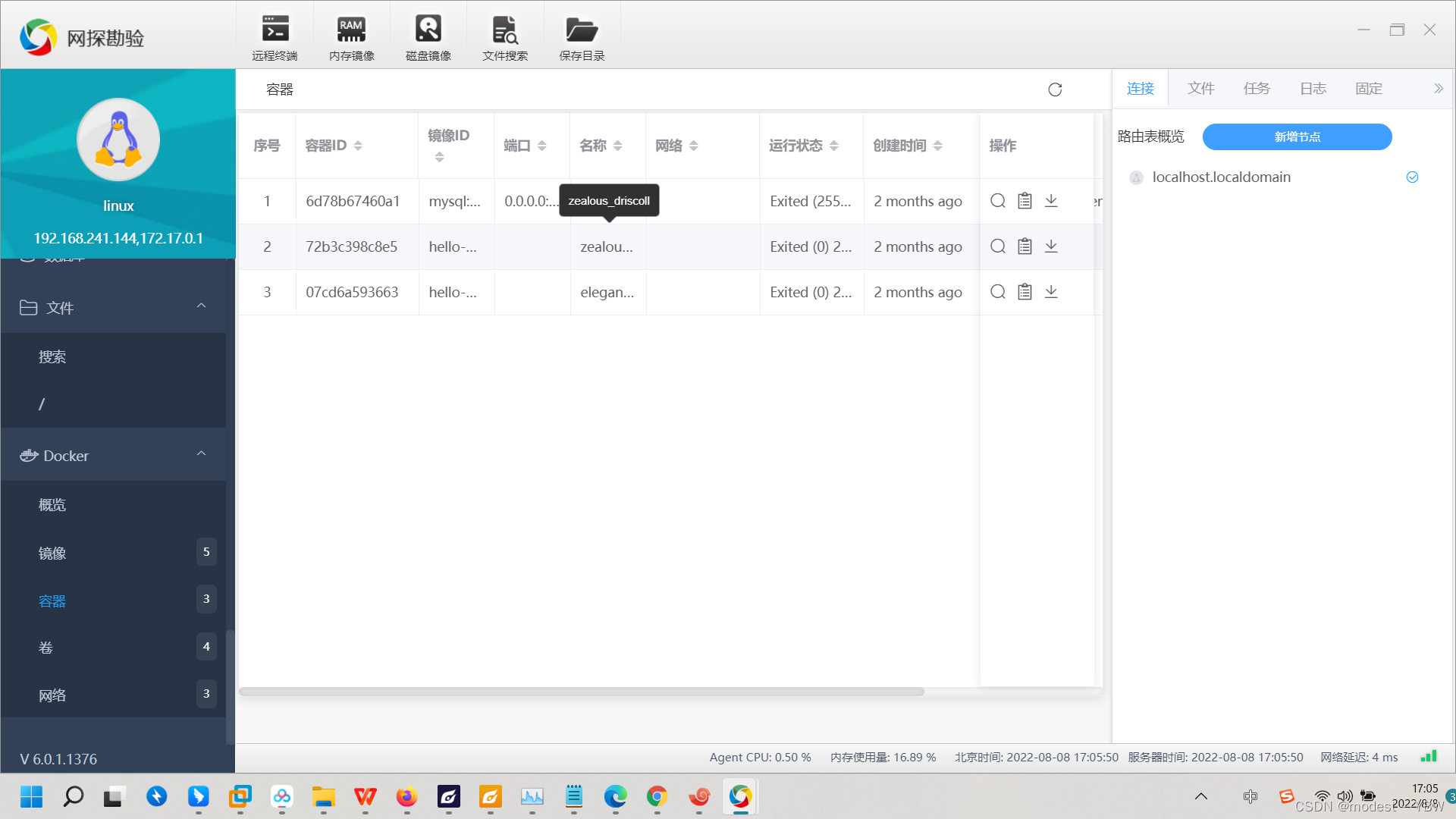

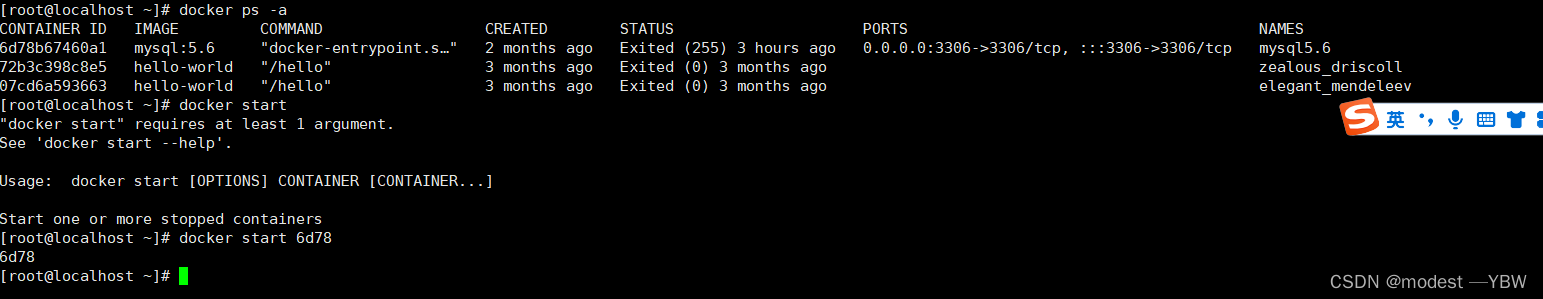

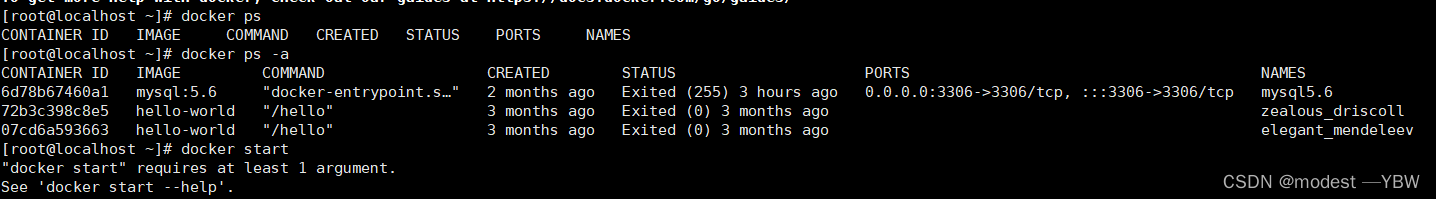

9:请找出该服务器docker容器共有多少个(5分)

请找出dokcer容器名为zealous_driscoll的容器ID是

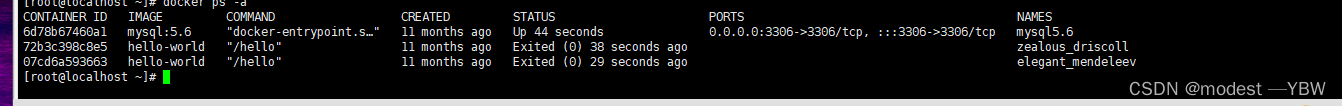

docker ps -a显示有三个容器

然后对应一下第二个 就是,所以要查看第二个的具体信息,就docker inspect

才可以查看到完整的容器id

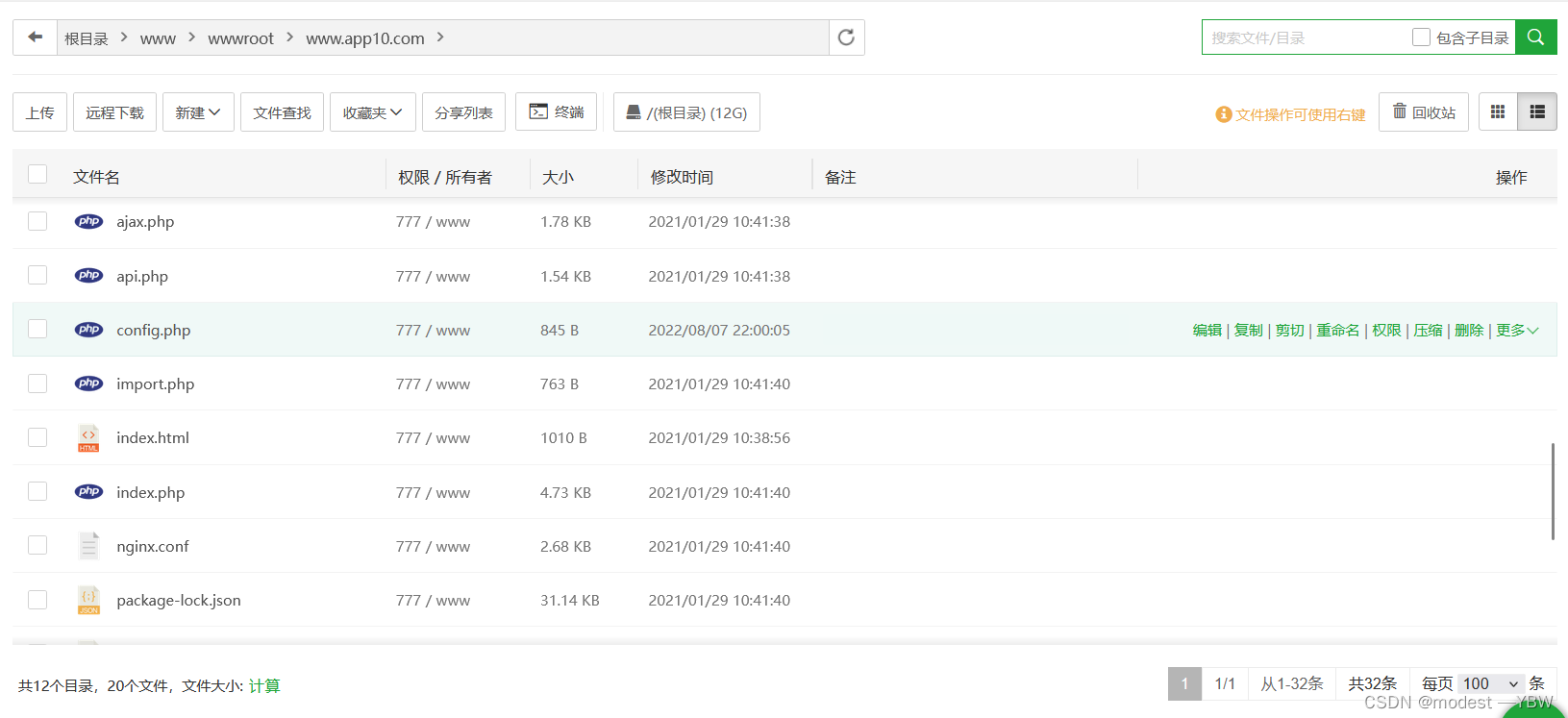

11:请找出该视频网站的网站源码存储路径(5分)

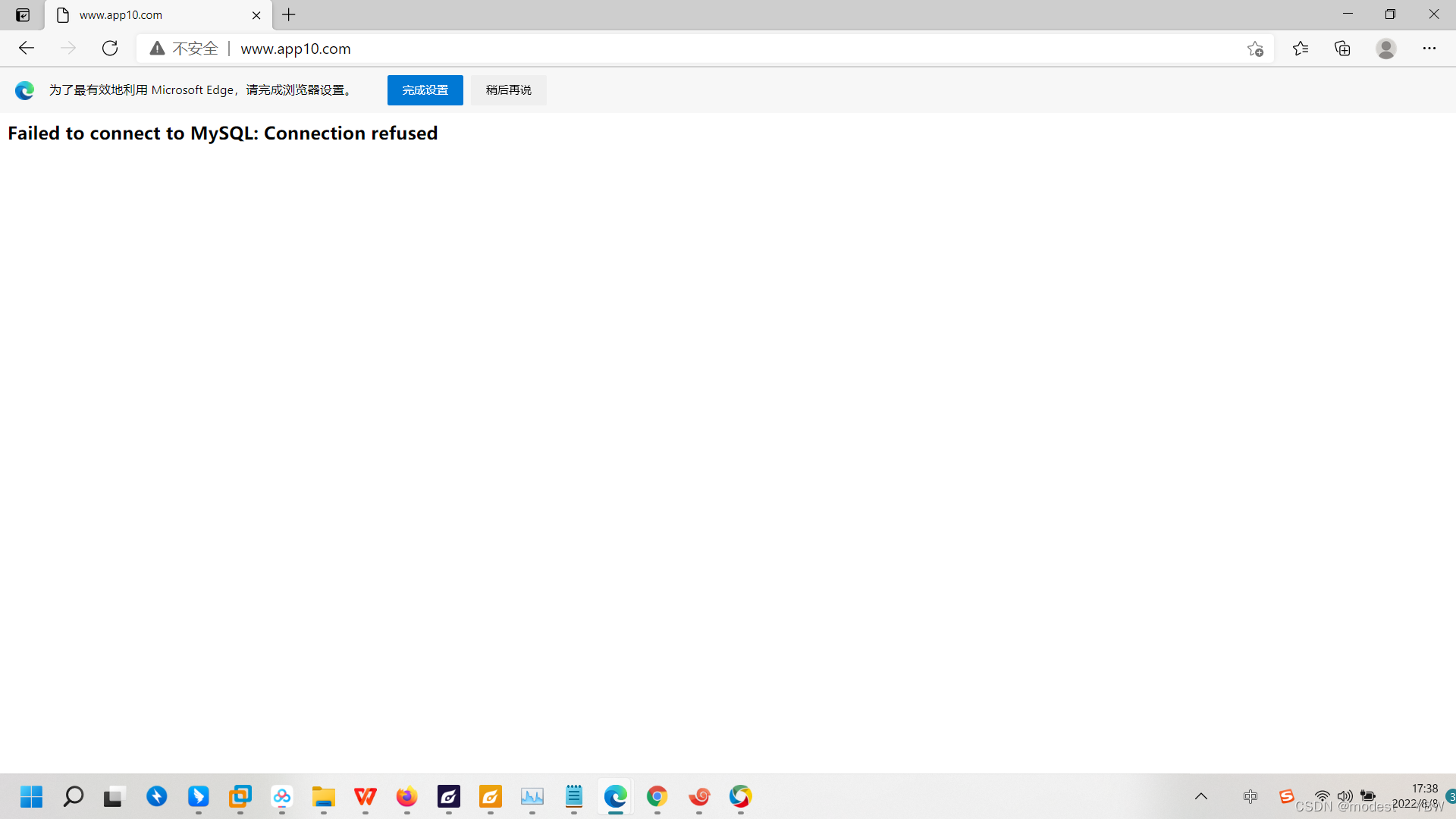

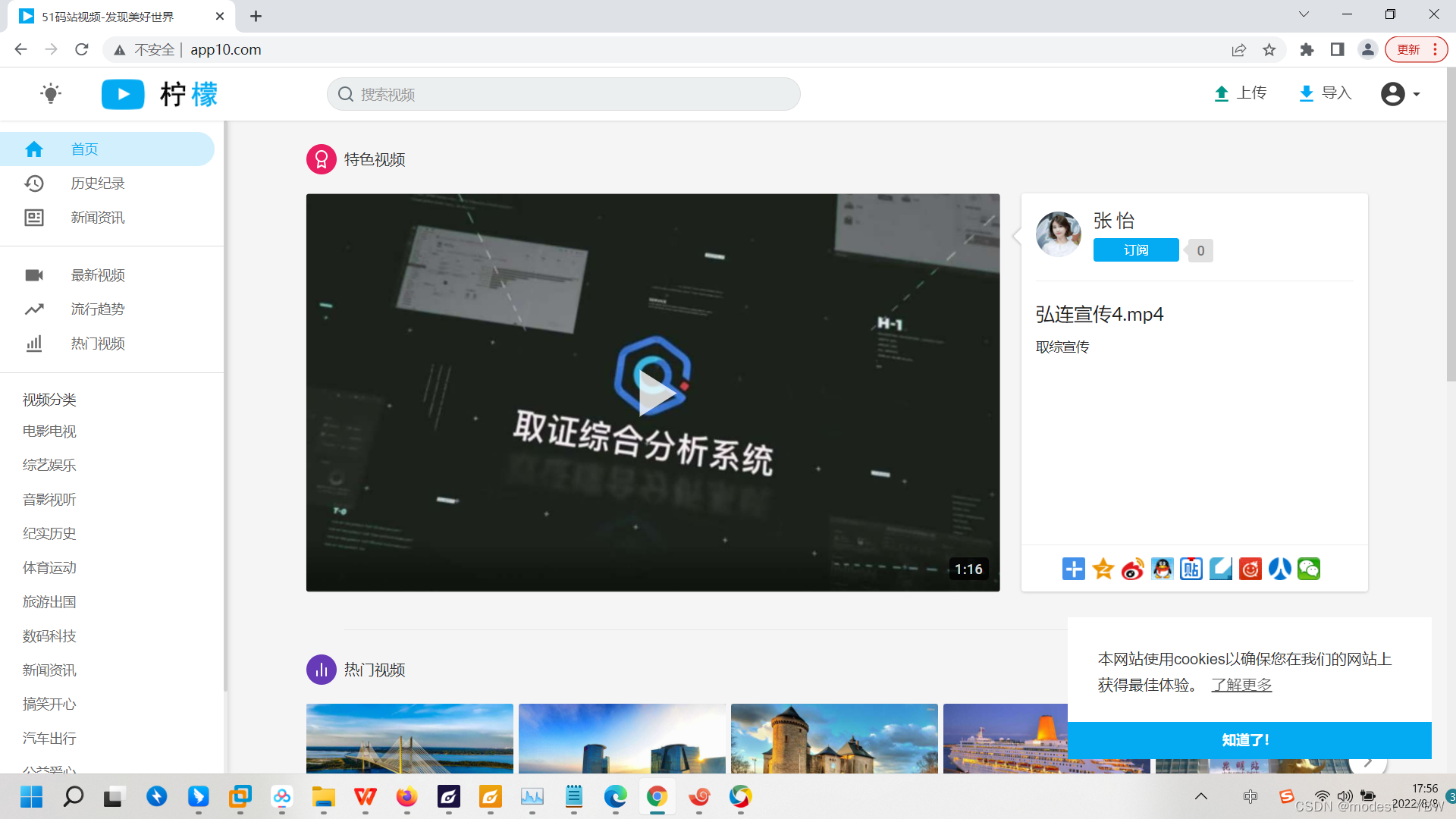

既然涉及网站,那就针对网站按道理说,www.app10.com打开就行,但是发现不行

其实根目录就是答案,完成了。下面展示的是连接数据库操作,方便之后操作。

若点击域名,电脑直接指向到互联网

为了登录我们的网站,必须把网站指向指向到我们的计算机。

打开此路径(windows/system32/drivers/etc),点击hosts进行修改

然后就可以把网站指向指导本机上,我们再试一次。发现数据库没开,所以打开。

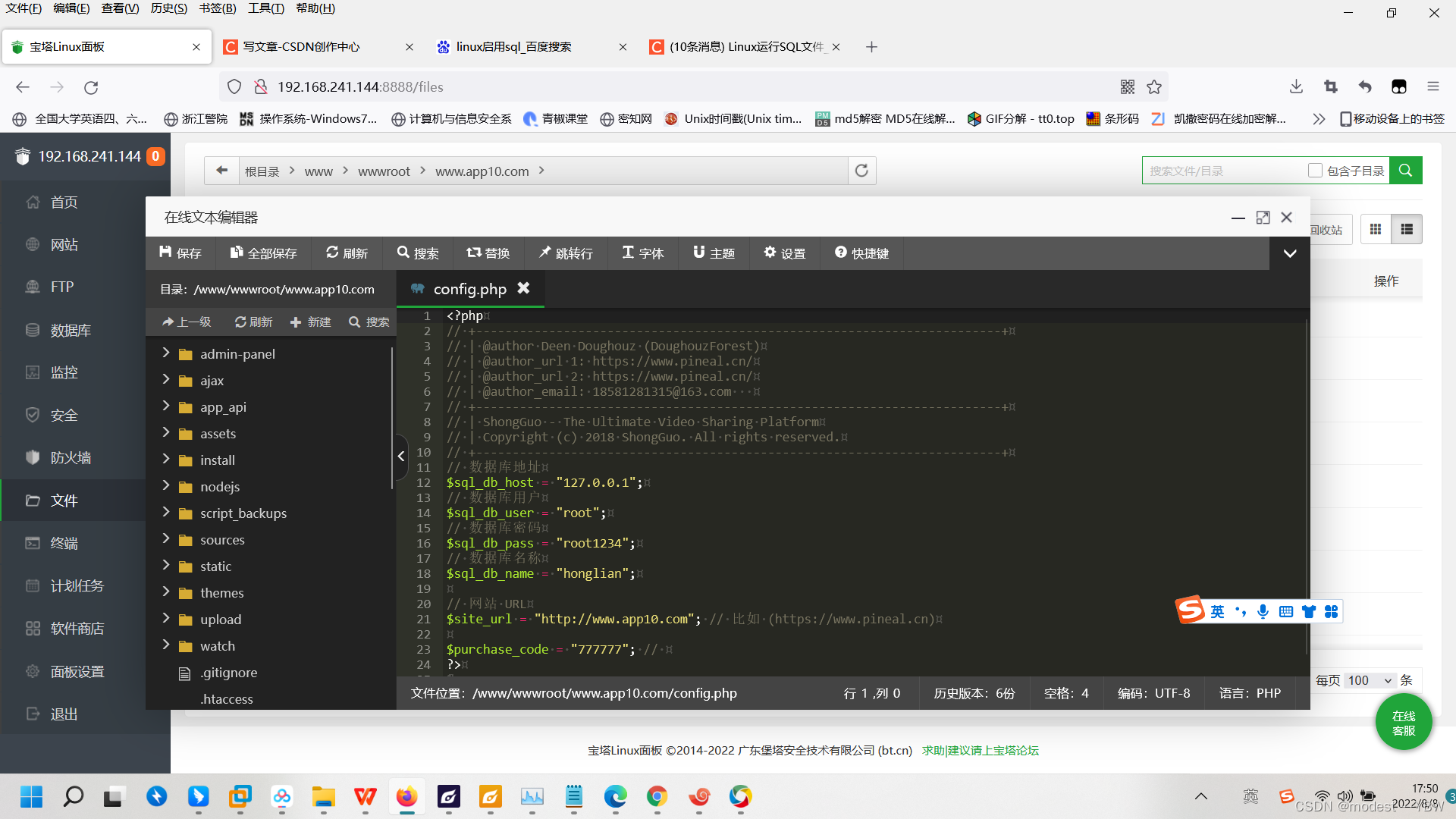

要登录数据库,就要寻找相关用户名与密码。

一般在config.php

得到数据库相关数据。

但是要找到数据库不容易,所以大胆猜测,宝塔的数据库可能在容器里(规律)

所以先启动容器

查看容器

启动了,重启网站发现

请找出该视频服务器网站成功连接日志名(5分)

一道基础常识题,记住,我也不知道为什么,哈哈哈。

www/log/access就是

- 请找出该视频网站所用数据库的端口。(5分)docker ps3306端口

![]()

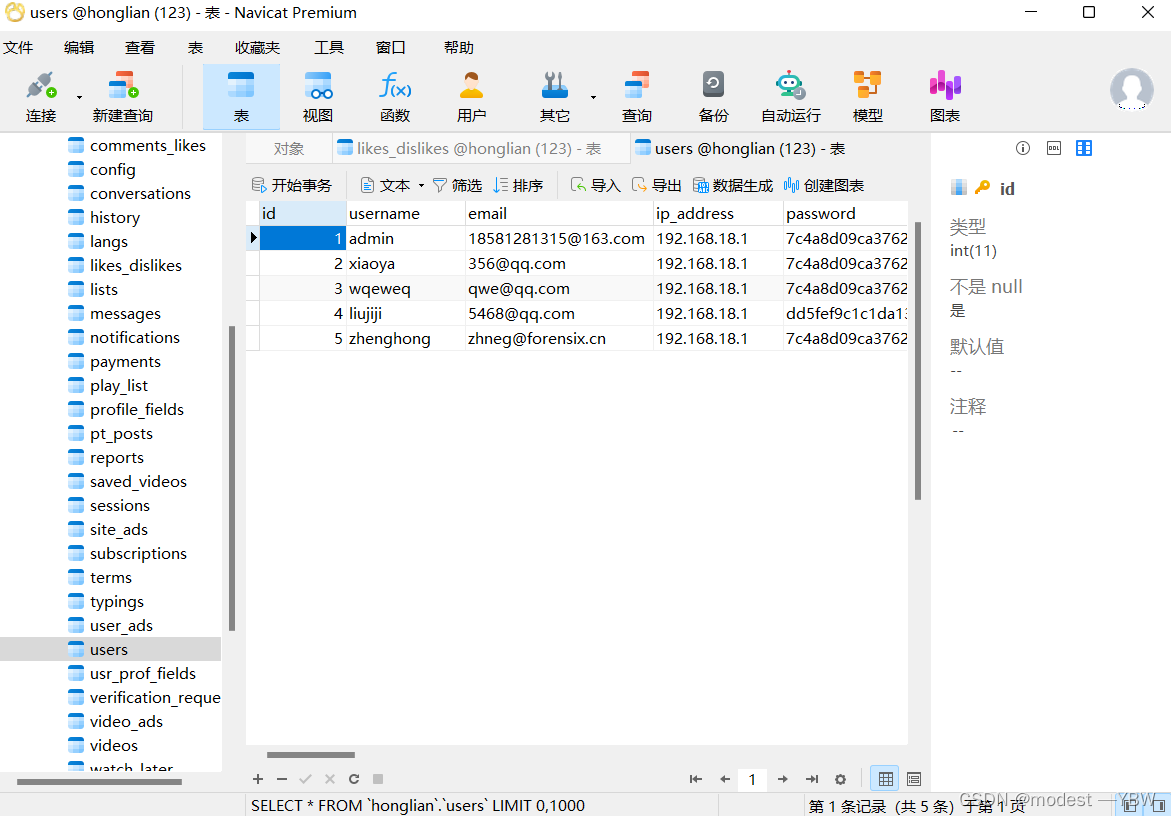

17:请找出该视频网站数据库“honglian”的密码。这个思路是连接数据库,然后数据库用户里面找。

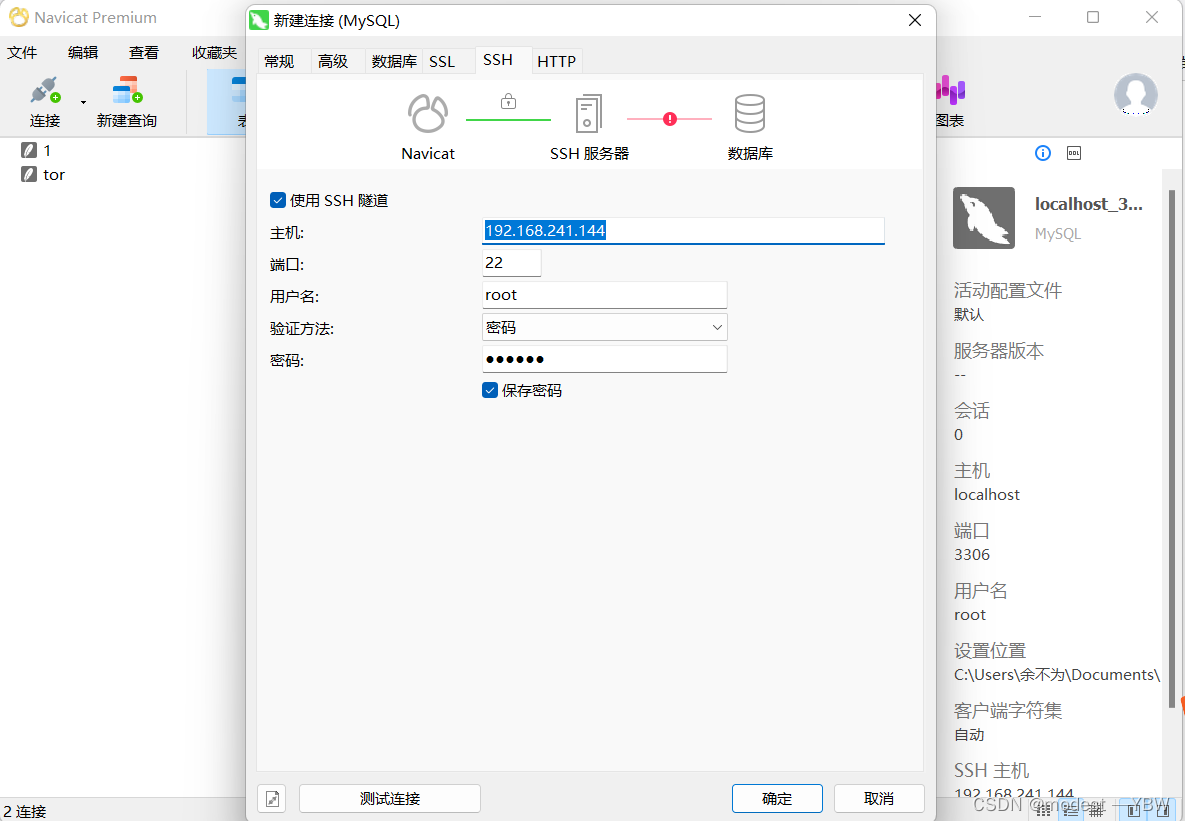

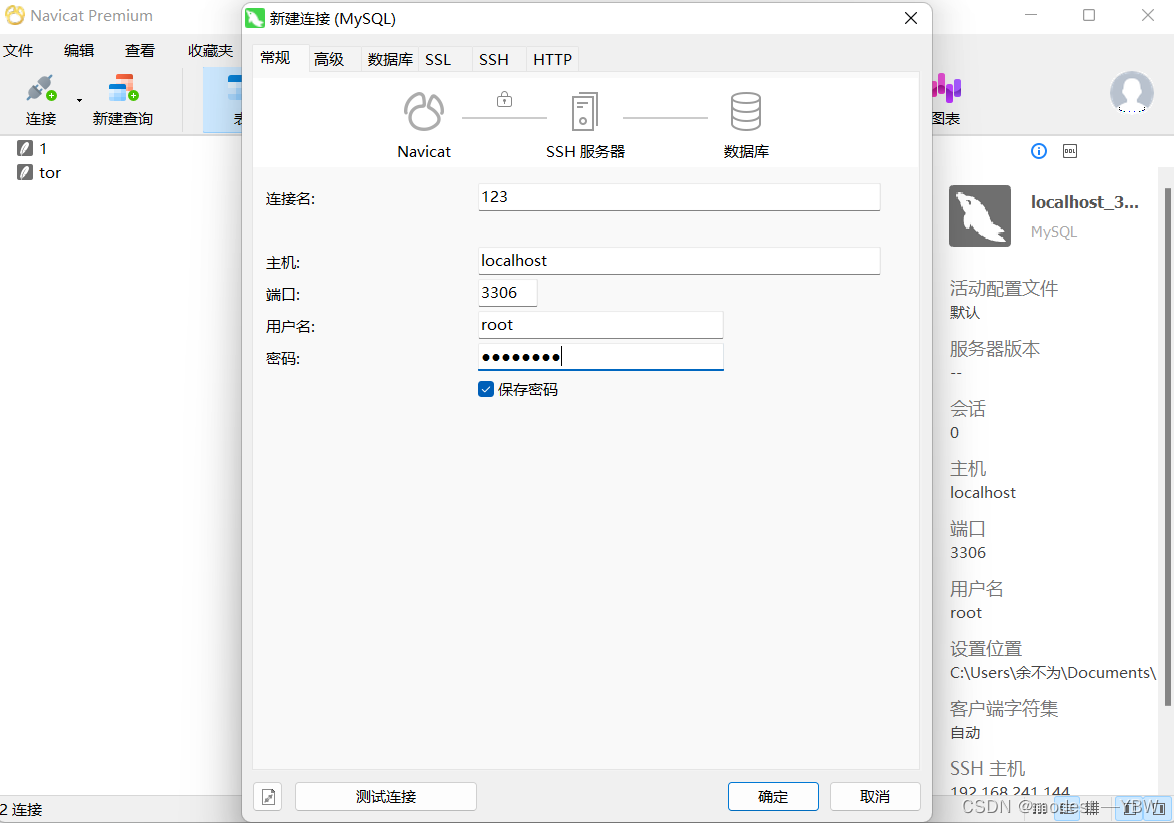

直接nevicat连接xshell

然后连接数据库,密码config.php里有,root1234

在user顺利找到用户信息

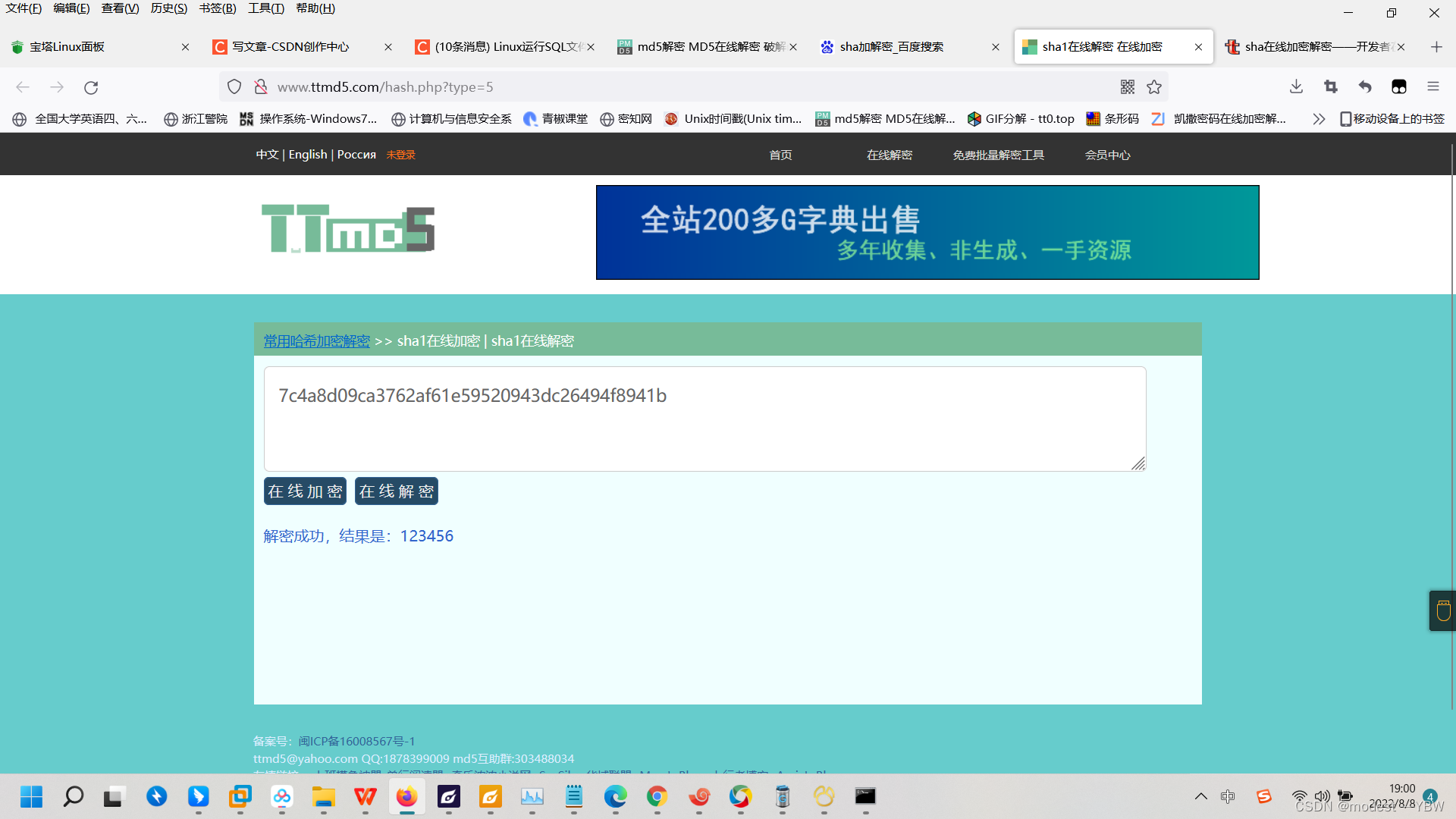

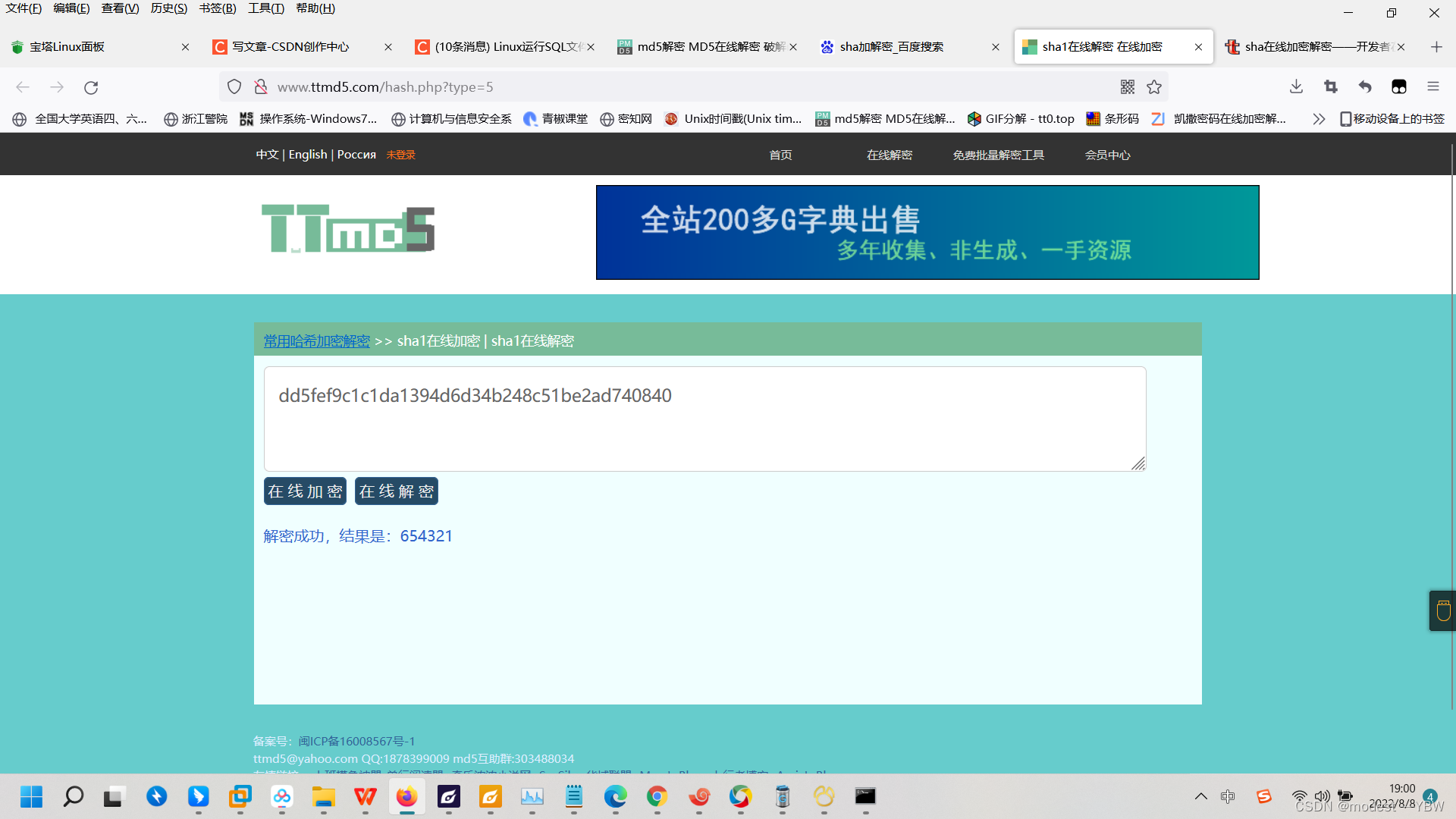

倒推是简单的哈希解密

所以直接用admin登录,密码就是123456

登录成功

请固定该视频网站中“弘连宣传视频1”中视频文件的MD5值。

文件MD5应该是要下载求得。下载视频我用的是网镜,东西很多,只要能下载视频就行,然后分析。

得到答案

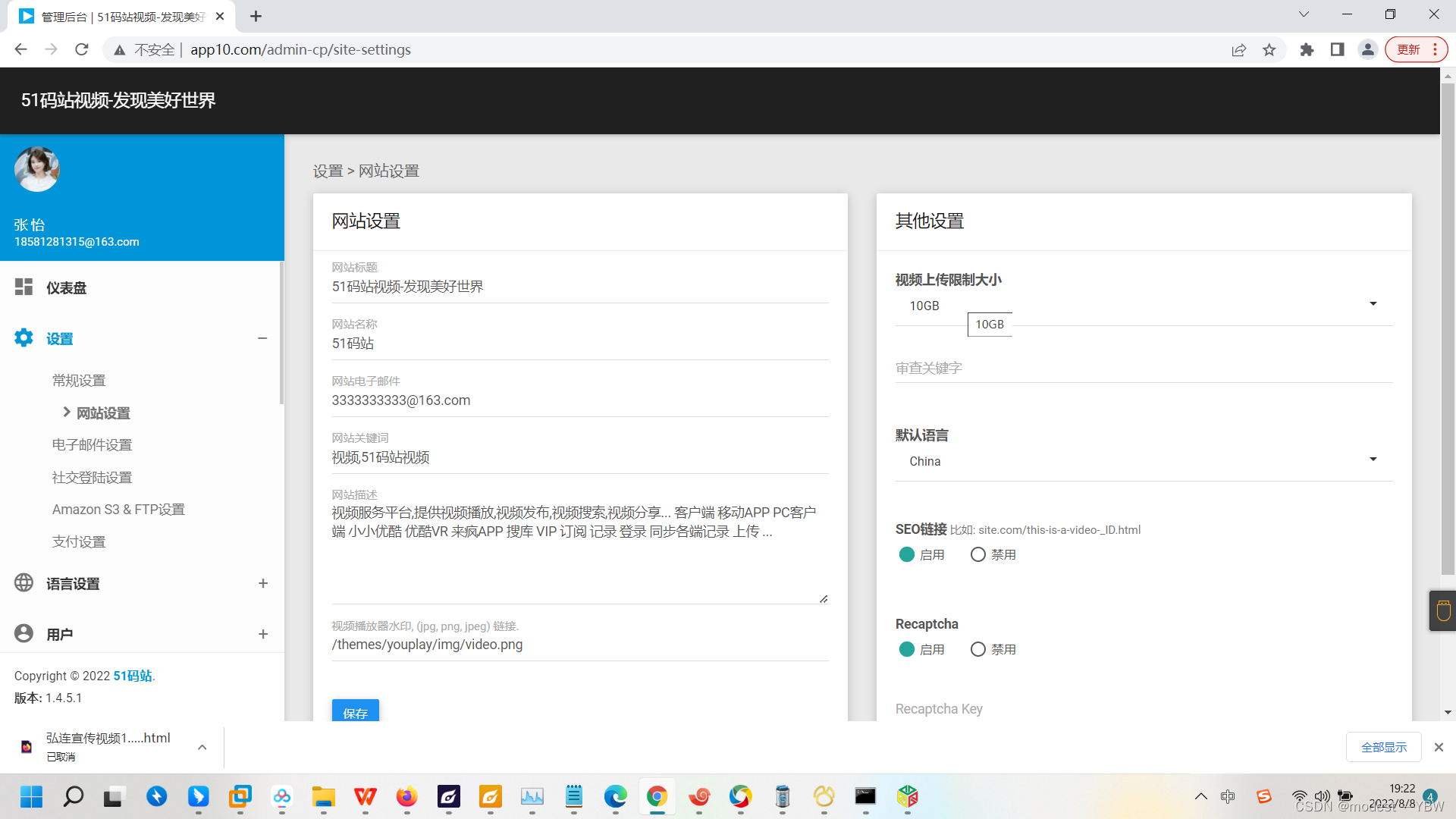

18:该视频网站电子邮箱为(5分)

用户界面

19:该视频网站用户有多少个(5分)

20:该视频网站后台限制视频上传最大是多少(5分)

21:找出该视频网站登录时密码采用的加密方式(5分)

sha1加密方式,我们猜测倒推得。

我第一次写解析,写的很不好,希望各位体谅,希望学习电子取证的小伙伴能和我一起进步,一起成长,有什么疑问,或者我存在错误之处请指正我一定虚心修改,谢谢大家。

第二次做,觉得题目宝塔坏掉了,很可惜,做题意义减小。

免责声明:

① 本站未注明“稿件来源”的信息均来自网络整理。其文字、图片和音视频稿件的所属权归原作者所有。本站收集整理出于非商业性的教育和科研之目的,并不意味着本站赞同其观点或证实其内容的真实性。仅作为临时的测试数据,供内部测试之用。本站并未授权任何人以任何方式主动获取本站任何信息。

② 本站未注明“稿件来源”的临时测试数据将在测试完成后最终做删除处理。有问题或投稿请发送至: 邮箱/279061341@qq.com QQ/279061341