关于数据保护产品评估的要素

宣传部部长

2024-04-23 23:27

欢迎各位阅读本篇文章,企业对数据进行保护选什么产品好?推荐南方信息数据安全保护系统,高效、快捷、智能加密,不影响办公效率。本篇文章讲述了关于数据保护产品评估的要素,编程学习网教育平台提醒各位:本篇文章纯干货~因此大家一定要认真阅读本篇文章哦!

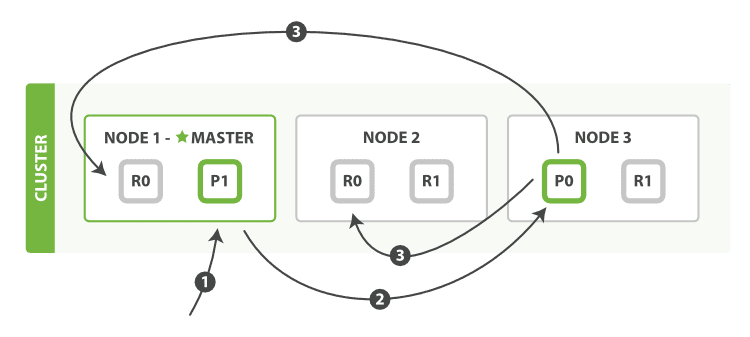

一种数据备份趋势正开始流行,即融合数据保护。这种技术与超融合基础设施类似。不同之处在于,超融合基础设施系统作为运行虚拟机的平台,但融合保护产品却为集成的备份软件提供hypervisor。其结果是一个多节点的备份设备,它具有自己的扩展存储空间。

尽管在新兴的融合数据保护市场有两位明确的领导者——Cohesity和Rubrik,但他们已不再是这个领域唯一的参与者。例如,惠普企业(Hewlett Packard Enterprise)提供了名为HPE Recovery Manager Central的产品。Asigra还提供了专为管理服务提供商设计的融合数据保护设备。

三个关键因素

因为每个供应商都有自己的做事方式,考虑融合数据保护平台的用户应该仔细评估以下产品功能。

软件。一些供应商提供专门构建的备份软件,这些软件紧密地集成到硬件设备中,并进行了高度优化。还有供应商提供基于现成备份软件的融合产品。如果组织希望保持与现有备份软件的兼容性,这些产品可能是一个很好的选择,但是它们不太可能交付专门构建的产品的性能。

可扩展性。这是融合数据保护为何如此有吸引力的一个特性。然而,这种可扩展性通常有上限和下限,因此向潜在的供应商询问可扩展性的上限及下限是很重要的。

备份策略灵活性。良好的备份产品应该允许根据数据类型或来源指定备份频率和备份保留。同样,最好向备份供应商询问有关如何创建和存储备份的具体问题。融合数据保护供应商通常使用快照作为其整体数据保护方法的一部分,但是如何创建快照可能存在显著的差异。

其他必备功能

理想情况下,融合数据保护供应商应使用分布式的写重定向(redirect-on-write)快照,而不是区分磁盘快照。差异磁盘快照往往不能很好地缩放,因为读取性能随着差异磁盘的累积而开始降级。可扩展性是使用融合保护平台的主要优势之一,因此,快照机制能够随着集群大小的增加而扩展至关重要。

快照也应该是应用程序感知的。由于融合数据保护产品被归类为备份设备,因此软件应使用Microsoft Volume Shadow Copy Services来创建应用程序一致的备份。即便如此,确认供应商正在创建应用程序一致的快照,并验证所支持的应用程序,这一点也不会造成损害。

产品应为虚拟机(VM)提供即时恢复功能。通过将VM直接安装在备份设备上来实现即时恢复。这样,可以使用虚拟机,而更传统的恢复在后台完成。

融合数据保护产品通常由多个服务器节点组成。虽然这些节点主要用于提供容错和可扩展性,但是应该可以利用其一些计算能力来即时恢复。

虽然不一定是必备功能,但一些供应商允许将备份用于创建沙盒测试和开发环境。除了不进行恢复之外,此功能与即时恢复非常相似。相反,备份数据有助于创建可以安全地用于测试目的的沙盒VM副本。

融合保护产品提供与更传统的连续数据保护产品相似的功能,但具有易于扩展性的额外优势。由于融合数据保护市场仍然较新,供应商之间存在显着差异。因此,在决定最终产品之前,必须评估供应商的成本和能力。

知识分享:数据保护

持续数据保护技术是对传统数据保护技术的一个重大突破。系统管理者无须关注数据的备份过程,而是仅仅当灾难发生后,简单地选择需要恢复到的数据备份时间点即可实现数据的快速恢复。

灾难恢复的对象主要有两个,其一是应用的业务数据,其二是应用的运行状态。通常的灾难恢复技术包括数据的备份、复制、应用的远程集群等。现在,一种新的灾难恢复技术――持续数据保护(Continuous DataProtection,CDP)又成为我们实现灾难恢复的新选择。

SNIA数据保护论坛(DMF)的持续数据保护特别兴趣小组(CDP SIG)对CDP的定义是: “持续数据保护是一套方法,它可以捕获或跟踪数据的变化,并将其在生产数据之外独立存放,以确保数据可以恢复到过去的任意时间点。持续数据保护系统可以基于块、文件或应用实现,可以为恢复对象提供足够细的恢复粒度,实现几乎无限多的恢复时间点。”

持续数据保护技术是对传统数据保护技术的一个重大突破。传统的数据保护解决方案专注在对数据的周期性备份上,因此一直伴随有备份窗口、数据一致性以及对生产系统的影响等问题。现在,CDP为用户提供了新的数据保护手段,系统管理者无须关注数据的备份过程(因为CDP系统会不断监测关键数据的变化,从而不断地自动实现数据的保护),而是仅仅当灾难发生后,简单地选择需要恢复到的数据备份时间点即可实现数据的快速恢复。

持续数据保护的技术特点

和传统的灾难恢复技术相比,持续数据保护具有如下明显的特点:

首先是可以大大提高数据恢复时间点目标。备份技术实现的数据保护间隔一般为24小时,因此用户会面临数据丢失多达24小时的风险,采用快照技术,可以将数据的丢失量风险降低到几个小时之内,而CDP能够实现的数据丢失量可以降低到几秒(当然,不同的CDP产品和解决方案提供的时间精度也不尽相同)。实际上,在传统数据保护技术中采用的是对“单时间点(SPIT,Single Point-In-Time)”的数据拷贝进行管理的模式,而持续数据保护可以实现对“任意时间点(APIT,Any Point-In-Time)”的数据访问。

虽然复制技术可以通过与生产数据的同步获得数据的最新状态,但其无法规避由人为的逻辑错误或病毒攻击所造成的数据丢失。当生产数据由于以上原因导致数据遭到破坏时(例如数据被误删除),复制技术会将遭到破坏的数据状态同步到后备数据存储系统,使后备数据也受到破坏。CDP系统可以使数据状态恢复到数据遭到破坏之前的任意一个时间点,也就可以消除前者具有的风险。

另外,由于恢复时间和恢复对象的粒度更细,所以持续数据保护的数据恢复也更加灵活。目前的部分产品和解决方案允许最终用户(而不仅仅是系统管理员)直接对数据进行恢复操作,这在很大程度上方便了使用者。根据这个特性,有业内人士指出,CDP技术甚至有可能取代某些(例如软件开发或制图等应用)系统的版本控制功能,使开发人员把精力专注于开发和设计。

免责声明:

① 本站未注明“稿件来源”的信息均来自网络整理。其文字、图片和音视频稿件的所属权归原作者所有。本站收集整理出于非商业性的教育和科研之目的,并不意味着本站赞同其观点或证实其内容的真实性。仅作为临时的测试数据,供内部测试之用。本站并未授权任何人以任何方式主动获取本站任何信息。

② 本站未注明“稿件来源”的临时测试数据将在测试完成后最终做删除处理。有问题或投稿请发送至: 邮箱/279061341@qq.com QQ/279061341