深入讲解如何构建数据防泄密安全体系

编程巫师

2024-04-23 23:27

根据用户关注的数据风险差异,应用场景的不同而提供多元化的解决方案,在方案中所有体系既独立,又可以互相组合形成更完整的解决方案,同时也能够提供优良的扩展性,为集团或者跨行业单位提供基于不同应用的数据保密解决方案。

信息安全技术在国内的兴起也已经历了十年的发展,从概念的提出、技术的雏形到实现、到层出不穷的安全需求,完善的技术解决方案。越来越发现,不同用户在安全需求上的差异是非常之大的。我们的解决思路是:基于风险驱动,以数据为中心,分析企业的管理模式和业务流程,在不同的数据应用场景中采用不同的技术,并在此基础上整合所需的安全组件和现有业务系统,提供针对性的解决方案,改进和规范企业的数据风险管理体系。本篇文章将就如何按企业的需求,保护核心资产展开讨论,具体分为三大部分:安全评估、风险分析、风险治理。

一、数据安全评估

要清楚认识到企业自身的数据安全现状,就必须有一套清晰的评估方法。这里可以提供三点评估方法供大家参考。

1.数据保密意识是否具备?

2.数据保密措施是否缺乏?

3.数据保密制度是否健全?

在我们看来,评估一家企业的数据安全现状,必须以人为本。企业领导是否有数据保密意识?员工是否能遵守保密制度?这都是关键。企业领导和员工具备良好的保密意识,辅之健全措施和制度,能大大提升企业核心资产的信息安全。当然,这与企业的信息化程度以及数据是否以电子文档形式存在也有很大关系。

目前,国内外的信息安全管理标准的核心要点都是围绕技术和制度展开说明的。以BMB-17为例,技术方面主要从物理安全、网络安全、主机系统安全、应用安全和数据安全等五个方面来评估企业的安全现状,其中应用安全和数据安全是其所强调的核心部分,也是评估企业保密工作情况的重要参考点。制度上,包括机房管理制度、计算机使用制度、人员管理制度、信息资产安全管理制等各方面的安全制度,都是企业需要考虑的。从走访的一些大型制造业来看,企业管理层对如何平衡技术和管理制度方面往往不知所措。这里可以提个建议,即从生产经营的各个角度和途径寻找薄弱点,然后给予技术和制度上的改进。

数据安全存在着多个层次,如:制度安全、技术安全、运算安全、存储安全、传输安全、产品和服务安全等。对于计算机数据安全来说:制度安全治标,技术安全治本,其他安全也是必不可少的环节。数据安全是计算机以及网络等学科的重要研究课题之一。它不仅关系到个人隐私、企业商业隐私;而且数据安全技术直接影响国家安全。

2008年在中国香港爆发的艳照门事件即是个人数据安全威胁的已很例子,至于国家安全,目前网络信息安全已经是一个国家国防的重要研究项目之一。从这个角度上来说,不加密的数据是不安全的,容易造成泄密事件,所以像UniBDP此类数据防泄露系统的普及,就不言而喻。这就涉及了计算机网络通信的保密、安全及软件保护等问题。

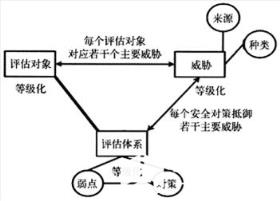

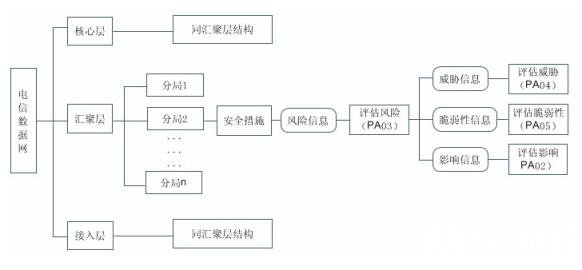

二、数据安全风险分析

数据不同的表现形式、不同的运行机理将产生不同的风险点。

1、敏感数据的表现形式多样化。企业内使用的数据可以归纳为五类,业务类(客户资料、财务报表、交易数据、分析统计数据);行政类(市场宣传计划,采购成本、合同定单、物流信息、管理制度等);机要类(公文、统计数据、机要文件,军事情报、军事地图);科研类(调查报告、咨询报告、招投标文件、专利、客户资产、价格;设计类,包括设计图、设计方案、策划文案等)。现今企业的敏感数据存在的形式再也不仅仅是文档。在业务系统中流转的数据,在服务器中共享的数据,在个人存储中保存的数据,在设计软件中展现的数据,在邮件中正文信息及附件中涵带的数据,交付第三方的信息等等。

2、敏感数据的风险差异化。保密数据以不同的应用方式,呈现出不同的应用形态。任何一个企业内部无论它的机构怎么样,均可以把它分成五个基本环境:一、内部核心数据部门,像研发部、设计部等,风险高度集中;二、内部的办公区域,比如财务、销售、行政机构等,仅需要适当的防范;三、服务器区域,数据的存在方式以及访问的权限需明确;四、经常移动办公的人员,安全并须兼顾便捷;五、数据需要交换到的外部机构,数据的严格可控。为了保证数据不被恶意获取,这些都是应该注意的非常重要的应用场景。

3、数据安全风险分析。敏感数据在不同使用环节的应用过程中,在数据的产生、存储、应用、交换等环节中均存在被泄密的风险。因此数据风险的评估、系统整合、体系的建立与合理的使用都将是考虑因素。

三、数据安全风险治理

面对前面提到的种种风险,企业该如何避开这些风险?将企业面临的数据泄露风险降到最低?这就是涉及到对风险的管控和治理。

要做好企业风险治理,首先必须明确目标,这个目标就是将企业信息泄露风险降到可接受水平。之所以这样讲,是因为保证信息的绝对安全是不存在的,索尼PSN泄密事件已经让大家深刻的认识到这一点。其次,就是要分析企业信息安全盲点,包括技术上和制度上的,然后逐一消除这些盲点。

那么如何将企业的信息泄露风险降低到可接受水平,并消除企业可能存在的信息安全管控盲点?

针对核心的敏感数据区,往往也是数据生成的核心地带。数据的产生使命是为了被使用。举例一张设计图纸,可能需要被打印、传输给上级、交付给生产、生产后产品的测试数据等等,数据会通过不同的途径以各种形态流转在多个业务系统环节中。这样,在方案中,要保证数据的整个生命周期的安全,需要在数据产生的时候就开始。

第一、要保证数据产生的环境安全,除了提供数据泄密风险防护的基本产品组件以外,需要考虑与管理的联动,例如边界防护的防火墙、统一审计的日志管理、第三方的身份认证等的联动;

第二、保证数据的使用可控,每个数据本身将有所属身份及使用权限,谁可以使用、如何使用、使用的周期等,不仅仅要有严格的控制,更需要有科学的管理设置,例如我们增加了审批流程以及不同审批结果的响应方式;

第三、保证数据必要的通道安全,如需要交付给第三方的数据,如何交付?交付后如何受控?需要与数据使用的各种业务系统联动管理,我们提供应用保护系统,确保数据可以准确并受控的到达数据使用者手中;

第四、在现代化的管理企业中,企业的文化、保密的思想、管理的制度都应是防护体系的一环,需要设置对应的合理、高可执行的管理体系。

根据用户关注的数据风险差异,应用场景的不同而提供多元化的解决方案,在方案中所有体系既独立,又可以互相组合形成更完整的解决方案,同时也能够提供优良的扩展性,为集团或者跨行业单位提供基于不同应用的数据保密解决方案。

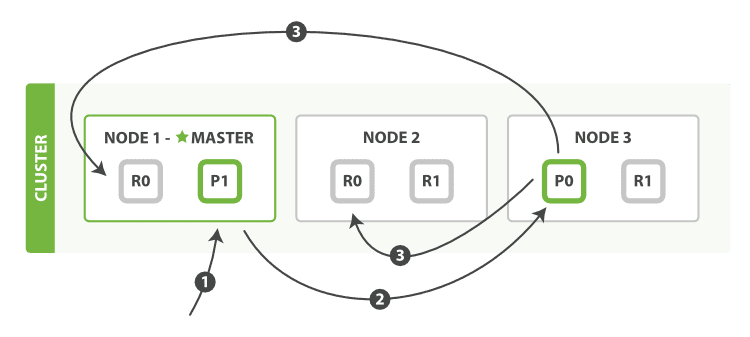

各大网络设备厂商在其网络设备上都添加了部分增强网络安全性的功能,例如接入层的MAC地址绑定及端口安全保护,静态ARP表等网络安全性增强技术,IP宽带网运营商可以在充分了解网络设备的安全性增强功能后为客户提供更加细致的安全服务。

更多详细内容尽在编程学习网哦!

免责声明:

① 本站未注明“稿件来源”的信息均来自网络整理。其文字、图片和音视频稿件的所属权归原作者所有。本站收集整理出于非商业性的教育和科研之目的,并不意味着本站赞同其观点或证实其内容的真实性。仅作为临时的测试数据,供内部测试之用。本站并未授权任何人以任何方式主动获取本站任何信息。

② 本站未注明“稿件来源”的临时测试数据将在测试完成后最终做删除处理。有问题或投稿请发送至: 邮箱/279061341@qq.com QQ/279061341